PDF 請求書と Magento 拡張機能にリスクの高い脆弱性が見つかりました - すぐに更新してください

PDF 請求書と Magento 拡張機能の脆弱性について

数週間前、当社のセキュリティ チームは、Magento を使用してカスタマー ストアのセキュリティ監査を行っていました。顧客が使用する拡張機能をテストしているときに、拡張機能 PDF Invoice Plus に重大な脆弱性が見つかりました。この拡張機能は、何百もの Magento ストアで顧客への請求書を生成するために広く使用されている拡張機能です。通常、これらの請求書には最終顧客の住所が含まれており、場合によっては個人情報も含まれています。

脆弱性の結果:

- エンド ユーザー データの損失

- 誰でも他のユーザーの請求書をダウンロードできます

- google dorks を使用した請求書情報の漏えい

脆弱性の詳細:

- PDF Invoice Plus を使用して任意の Web サイトにアクセス

- 次のような URL にアクセスするだけです:https://AnyMageStore.com/pdfinvoiceplus/order/print/order_id/208/

- 「208」の値を変更し続ける その番号の請求書が存在する場合はダウンロードされます

- これは、ウェブサイトにログインしていなくても実行できます!

大量搾取の可能性:

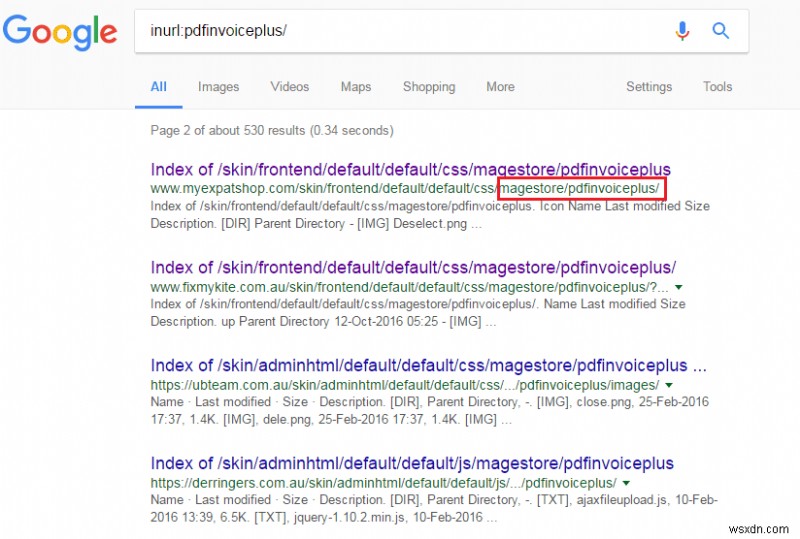

PDF Invoice Plus 拡張機能が請求書を発行する URL は、ほぼすべての店舗で一定のままであるため、Google Dork にすることができることに気付きました。次のGoogle dorkを試しました:

[alert type="success" enable_close="no"]inurl:pdfinvoiceplus/[/alert] PDF 請求書を使用するすべての Web サイトと、以下が表示されました。

このような Magento ストアでは、次の部分:pdfinvoiceplus/order/print/order_id/508/ メインの Web サイトの URL に追加すると、そのストアの顧客用に生成された請求書がダウンロードされます。番号 508 ストアに基づいて反復/変更または推測できます。

この拡張機能を使用している場合は、最新バージョンに更新して、この Magento 拡張機能の脆弱性を回避することを強くお勧めします。

タイムライン

PDF Invoice Plus チームは問題を非常に迅速に理解し、迅速に修正に取り組みました。修正に取り組むために、チームからすぐに人が割り当てられました。すぐに、検証のために新しいバージョンが送信されました。検証後、拡張機能の安全なバージョンが顧客にリリースされました。

-

Journal OpenCart Theme 3.1.0 での機密データ漏洩につながる SQL エラー - すぐに更新

人気のある Journal テーマを使用した OpenCart Web サイトの監査中に、特定のエンドポイントが SQL エラーによる機密データの漏えいに対して脆弱であることがわかりました。この問題を修正したジャーナル バージョン 3.1.0 が 2020 年 7 月 1 日にリリースされました。 CVE ID: CVE-2020-15478 まとめ 25,000 を超える Web サイトで使用されているベストセラーの OpenCart テーマである Journal は、機密情報を公開し、SQL インジェクションなどのより多くの攻撃に対して潜在的に脆弱であることが判明しました。 OW

-

SeedProd =5.1.0 による建設中およびメンテナンス モードの近日公開ページで XSS 脆弱性が見つかりました - すぐに更新します

WordPress バージョン 5.1.0 以下の SeedProd プラグインによる建設中およびメンテナンス モード中のページは、プラグインを監査しているときに、保存された XSS に対して脆弱であることがわかりました。データのサニタイズが改善されたプラグイン バージョン 5.1.2 が 2020 年 6 月 24 日にリリースされました。 CVE ID: CVE-2020-15038 まとめ SeedProd による準備中およびメンテナンス モードのページは、100 万以上のアクティブ インストールを持つ人気のある WordPress プラグインです。ストアド クロスサイト スクリプ