Journal OpenCart Theme 3.1.0 での機密データ漏洩につながる SQL エラー - すぐに更新

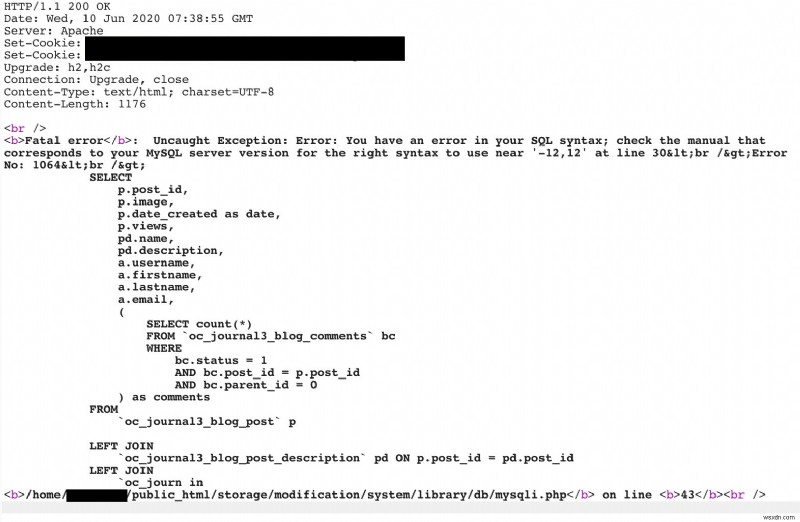

人気のある Journal テーマを使用した OpenCart Web サイトの監査中に、特定のエンドポイントが SQL エラーによる機密データの漏えいに対して脆弱であることがわかりました。この問題を修正したジャーナル バージョン 3.1.0 が 2020 年 7 月 1 日にリリースされました。

CVE ID: CVE-2020-15478

まとめ

25,000 を超える Web サイトで使用されているベストセラーの OpenCart テーマである Journal は、機密情報を公開し、SQL インジェクションなどのより多くの攻撃に対して潜在的に脆弱であることが判明しました。

OWASP トップ 10 の脆弱性である機密データの漏えいは、アプリケーションが機密データを適切に保護できない場合に発生します。公開される情報には、パスワード、セッション トークン、クレジット カード データ、個人の健康データなどがあります。

脆弱性

脆弱性の詳細は 7 月 15 日に追加されるため、テーマ ユーザーは最新バージョンに更新するための十分な時間を確保できます。

技術的な詳細を更新:

/catalog/controller/journal3/blog.php で「page」パラメータが整数として型キャストされる方法のため 、誰かが文字列を入力すると、SQL エラー、データベースの詳細、および内部パスを示す詳細なエラー メッセージが表示されます。

このような情報は、攻撃者が攻撃をより適切に準備するのに役立ちます。 $page は $page = (int)Arr::get($this->request->get, 'page', 1); を使用して整数に型キャストされていることがわかります

タイムライン

脆弱性は、2020 年 6 月 11 日にジャーナル チームに報告されました。

脆弱性の修正を含むバージョン 3.1.0 が 2020 年 7 月 1 日にリリースされました。

おすすめ

- テーマを最新バージョンに更新することを強くお勧めします。

$page = (int)Arr::get($this->request->get, 'page', 1);行の後に次のコードを追加することもできます /catalog/controller/journal3/blog.php:

if ($page == 0)

{

$page=1;

}参照

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-15478

- https://docs.journal-theme.com/changelog

- https://nvd.nist.gov/vuln/detail/CVE-2020-15478

-

WPForms Plugin 1.5.9 に XSS の脆弱性が見つかりました - すぐに更新してください

WPForms プラグイン バージョン 1.5.8.2 以下は、プラグインを監査しているときに、認証済みの保存された XSS に対して脆弱であることがわかりました。データのサニタイズが改善された WPForms バージョン 1.5.9 が 2020 年 3 月 5 日にリリースされました。 CVE ID: CVE-2020-10385 まとめ WPForms は、300 万以上のアクティブ インストールを持つ人気のある WordPress フォーム プラグインです。認証されたクロスサイト スクリプティング (XSS) の脆弱性に対して脆弱であることが判明しました。 XSS は、被害者のセ

-

Nagios Log Server =2.1.6 で見つかった保存された XSS の脆弱性 - すぐに更新

一般的なログ監視および管理アプリケーションである Nagios Log Server バージョン 2.1.6 (テスト時点で最新) をテストしたところ、Stored XSS 攻撃に対して脆弱であることがわかりました。 CVE ID: CVE-2020-16157 まとめ Nagios Log Server は、組織がログを表示、並べ替え、および構成できるようにする、一般的な集中ログ管理、監視、および分析ソフトウェアです。アプリケーションのバージョン 2.1.6 は、保存された XSS に対して脆弱であることが判明しました。 ストアド クロス サイト スクリプティング攻撃では、ターゲッ