WordPress プラグイン – WP Statistics で SQL インジェクションの脆弱性が発見

ワードプレス 、10 億以上の Web サイトを動かしているジャガーノート CMS は、Techcrunch、The New Yorker、Sony、MTV などの多くの Web サイトで最も有名ですが、Web サイトのセキュリティに関しては脆弱性がないわけではありません。最近、その最も人気のあるプラグインの 1 つである WP Statistics に欠陥があると見なされ、300,000 近くの Web サイトがオンラインの攻撃者による悪用にさらされました.

プラグイン WP Statistics は最近、SQL インジェクションの欠陥に対して脆弱であることが発見されました。サブスクライバー アカウントと同じくらい多くのリモート攻撃者が、Web サイトのデータベースから機密情報を盗み、Web サイトへの不正アクセスを取得する可能性があることを悪用します。この脆弱性は「重大」と呼ばれています。

技術的な詳細

SQL インジェクションとは、ハッカーがデータベースの内容を盗むことのみを目的として、ユーザー入力に構造化照会言語 (SQL) コードを挿入する Web アプリケーションの不正行為を指します。この脆弱性は、wp_statistics_searchengine_query() を含む WP 統計プラグインの複数の機能に存在します。 .

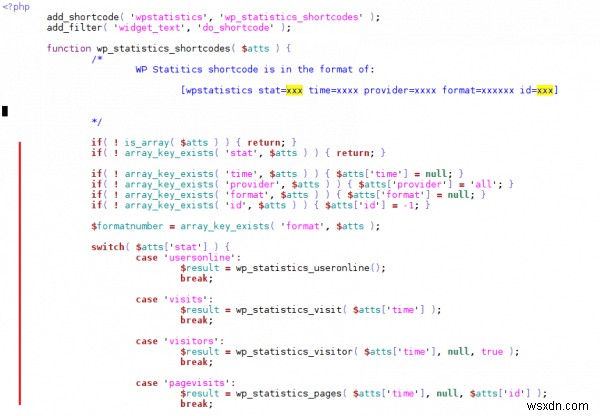

上記のショートコードを呼び出すだけで、管理者ユーザーはアクセス数に関する詳細情報を取得できます。ショートコードの一部の属性は重要な関数のパラメーターとして渡されますが、これらの関数への入力をサニタイズすることが不可欠になります。しかし逆に、関数 wp_statistics_searchengine_query() コア関数 wp_ajax_parse_media_shortcode() のおかげで、WordPress の AJAX 機能からアクセスできます .

この問題は、フォーム クエリに挿入されたデータをソフトウェアが適切にサニタイズできないことに起因します。 WordPress では、開発者はショートコードを使用してページに挿入できるコンテンツを作成できます。これは、次の WP Statistics ショートコードで問題になります:

[ショートコード atts_1="テスト" atts_2="テスト"]

すぐに更新

プラグインは、WordPress ベースの Web サイトに多数の機能を提供します。このような脆弱性は、より大きな問題の象徴です。迅速なリリースを行い、機能を最初に市場に投入するためには、多くの場合、アプリケーションのセキュリティ面が犠牲になります。 WordPress のセキュリティは今日、重大な問題です。

唯一の修正は、すぐに最新バージョンに更新することです。 WordPress Web サイトを保護し、潜在的な脅威を監査するには、Astra WordPress Security にアクセスしてください。

-

GiveWP プラグインに認証バイパスの脆弱性が見つかりました - すぐに更新してください

プラグイン名:GiveWP 脆弱性:情報漏えいによる認証バイパス 影響を受けるバージョン:<=2.5.4 パッチ適用バージョン:2.5.5 ほんの数週間前、70,000 以上の Web サイトにインストールされている WordPress プラグインである GiveWP に脆弱性が検出されました。 この脆弱性は、高度なセキュリティの問題と見なされており、Give 2.5.4 以下 を実行している Web サイトに影響を与えています。 、バージョン 2.5.5 に更新する必要があるため . この脆弱性により、認証されていないユーザーが API 認証方法をバイパスし、名前、住所、電子

-

WPForms Plugin 1.5.9 に XSS の脆弱性が見つかりました - すぐに更新してください

WPForms プラグイン バージョン 1.5.8.2 以下は、プラグインを監査しているときに、認証済みの保存された XSS に対して脆弱であることがわかりました。データのサニタイズが改善された WPForms バージョン 1.5.9 が 2020 年 3 月 5 日にリリースされました。 CVE ID: CVE-2020-10385 まとめ WPForms は、300 万以上のアクティブ インストールを持つ人気のある WordPress フォーム プラグインです。認証されたクロスサイト スクリプティング (XSS) の脆弱性に対して脆弱であることが判明しました。 XSS は、被害者のセ