ハッカーはどのように特定され、裁判にかけられますか?

ロシアのハッカーが米国大統領選挙に影響を与えているというニュースを受けて、メディアの多くは、ハッカーをどのように特定するのか疑問に思っています。サイバーセキュリティの専門家がハッキングの背後にあるソースを見つける方法はいくつかあります。

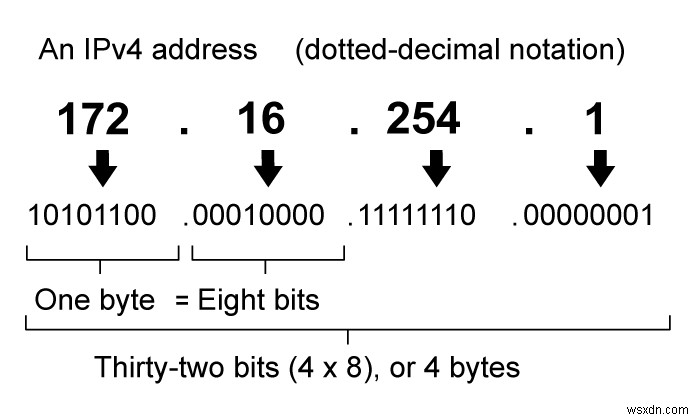

IPアドレス

ハッカーを追跡する最初の最も明白な方法は、IPアドレスを使用することです。さて、彼らの塩に値するハッカーは、意味のある情報を欠いているIPアドレスを使用するでしょう。彼らはTor、VPN、あるいは公共の場でさえも機能します。しかし、追跡したいハッカーが非常に経験が浅い、または誤ってIPアドレスを公開したと仮定しましょう。 IPでそれらを見つけると、次のように機能する可能性があります。

1.ハッカーは目的を(それが何であれ)正常に達成しますが、特定のIPアドレスからのネットワークアクセスを示すログを残します。

2.ハッキングされた企業または個人は、それらのログオンを法執行機関に渡します。

3.法執行官は、ISPに召喚状を提出して、そのIPアドレスを所有しているのは誰か、または攻撃時にそのIPアドレスを使用していたのは誰かを調べます。その後、調査担当者はこのIPアドレスを物理的な場所に関連付けることができます。

4.令状を取得した後、捜査官はIPアドレスで示された物理的な場所に移動し、捜査を開始します。

5.私たちのハッカーが本当に愚かだった場合、捜査官はどこでもハッキングの証拠を見つけるでしょう。もしそうなら、それはハッカーが彼または彼女の犯罪のために刑務所に送られる前の短い裁判になるでしょう。

もちろん、ほとんどのハッカーがプロキシの背後で働いているため、法執行機関によって取得されたIPアドレスは、それらを有用な場所に向けることはできません。つまり、他の手法を使用するか、ハッカーがミスを犯すのを待つ必要があります。

次のパンくずリスト

熟練したハッカーを調査する場合、コンピュータフォレンジックは、小さな間違いや状況証拠を探すことになります。攻撃者の家に大きな赤い矢印を指すIPアドレスはありません。代わりに、犯人の可能性を推測するのに役立つ小さなパンくずリストがたくさんあります。

ハッキングの複雑さは、潜在的な加害者を高度なスキルを持つ工作員に限定する可能性があります。米国の諜報機関は、以前の攻撃の記録を保持し、名前がわからない場合でも、特定のハッカーと関連付けます。

たとえば、アメリカの法執行機関は、DNCハッカーAPT 29、またはAdvanced Persistent Threat 29と呼んでいます。彼または彼女の名前と住所がわからない場合もありますが、彼または彼女のスタイル、手口、およびソフトウェアパッケージ。

ハッキングで使用されるソフトウェアパッケージのタイプは、「署名」パターンを提供する場合があります。たとえば、多くのハッカーは高度にカスタマイズされたソフトウェアパッケージを使用しています。州の諜報機関にまでさかのぼることさえできるものもあります。 DNCハッキングでは、法医学捜査官は、ハッキングで使用されたSSL証明書が、2015年のドイツ議会のハッキングでロシアの軍事情報機関によって使用されたものと同一であることを発見しました。

時々それは本当に小さなことですたぶんそれは、ハックを特定の個人に結び付けるランダムなコミュニケーションで繰り返される奇妙なフレーズです。あるいは、彼らのソフトウェアパッケージによって残された小さなパンくずかもしれません。

これが、DNCハッキングがロシアに関連するようになった方法の1つです。このエクスプロイトの調査員は、ハッキングによってリリースされたWordドキュメントの一部に、ロシア語のWordのローカリゼーションとキリル文字のユーザー名を持つユーザーによる改訂が示されていることに気づきました。バギーツールは、ハッカーの場所を明らかにすることさえできます。人気のあるDDoSユーティリティであるLowOrbitalIon Cannonには、ユーザーの位置を明らかにするバグがありました。

昔ながらの警察の仕事は、ハッカーを見つけるのにも役立ちます。特定のターゲットは、実行者を特定するのに役立つ場合があります。法執行機関が攻撃の背後にある動機を決定する場合、政治的動機を帰する可能性があります。ハッキングが1つのグループまたは個人にとって疑わしいほど有益である場合、どこを見ればよいかは明らかです。ハッカーが銀行口座にお金を流し込んでいる可能性があり、それは追跡可能である可能性があります。また、ハッカーは自分の肌を救うために互いに「ガタガタ」することを免れません。

最後に、時々ハッカーはあなたに言うだけです。最近のエクスプロイトについてハッカーがTwitterやIRCで自慢しているのを見るのは珍しいことではありません。

調査員が十分な数のパンくずリストを追跡できれば、より完全な全体像を構築し始め、意味のあるIPアドレスを手に入れようとすることができます。

ハッカーの逮捕

ハッカーのコードネームを知ることは1つのことですが、実際にハッカーを手に入れることは別のことです。多くの場合、ハッカーを逮捕することは小さな間違いに帰着します。たとえば、ラルズセックのリーダーであるサブは、Torを使用してIRCにログインすることを怠ったときに捕まりました。彼は一度だけ間違いを犯しましたが、彼を監視している機関が彼の実際の物理的な場所を決定するのに十分でした。

結論

法執行機関は、驚くほどさまざまな方法でハッカーを見つけます。多くの場合、実行者が犯した小さな、しかし重大な間違いに帰着します。

-

DNSリークとは何ですか?それらを修正する方法

VPNのようなIDを隠すサービスを使用する場合、すべての外部ネットワークトラフィックがVPNの暗号化されたトンネルを介して送信されることを確認することが非常に重要です。そうしないと、ユーザーの実際のIPアドレスが漏洩し、ユーザーの位置、閲覧情報、そしてその後にユーザーの身元が明らかになる可能性があります。このタイプのリークが発生する最も一般的な方法は、DNSリークによるものです。これは、ユーザーのIPアドレスが暗号化されていないDNS要求を介してISPのDNSサーバーに公開された場合に発生します。 DNSとは何ですか? DNS(ドメインネームシステム)は、入力されたURLを数値のIPアドレ

-

OpenCart に対する MageCart 攻撃とその防止方法

Magecart は、5 年前から Web スキミング活動で悪名高いグループのグループです。これらの攻撃者は、Magento、OpenCart、PrestaShop、Shopify などの主要な e コマース CMS の脆弱性を探して、悪意のある JavaScript を挿入することがよくあります。 これらの JavaScript は、ウェブサイト上の顧客のクレジット カードの詳細など、機密性が高いが商業的で有益なデータをスキミングするために使用されます。この Magecart シリーズの前回の投稿では、Magecart が Magento をターゲットにする方法について説明しました。ここで