あなたは尋ねました:Kali Linuxディストリビューションを開発するのは誰ですか?Kali Linuxの前身ですか?

これは、Knoppixに基づくLinuxディストリビューションをテストする以前の情報セキュリティであるBackTrackを書き直して、OffensiveSecurityのMatiAharoniとDevonKearnsによって開発されました。

KaliLinuxを開発するのは誰ですかKaliLinuxの前身であるディストリビューションKaliLinuxディストリビューションの主な目的は何ですかKaliLinuxのインストールオプションは何ですかたとえば、USBフラッシュドライブを使用できますか?Kali Linuxを隣同士でデュアルブートできますか?

Kali Linuxの前身はどのディストリビューションでしたか? OffensiveSecurityLtd会社 。リード開発者は、Mati Aharoni、Devon Kearns、およびRaphaelHertzogでした。 Kali Linuxの前身であったディストリビューションは、BackTrackがメインでした。

KaliLinuxの名前がKaliである理由

Kali Linuxという名前は、ヒンドゥー教に由来しています。カーリーという名前はカーリーに由来します。これは黒、時間、死、死の支配者、シヴァを意味します 。シヴァはカーラ(永遠の時間)と呼ばれているので、彼の配偶者であるカーリーは、「時間」または「死」も意味します(時が来たように)。したがって、カーリーは時間と変化の女神です。

Kali Linuxは違法ですか?

Kali Linux OSは、ハッキングの学習、侵入テストの実践に使用されます。 Kali Linuxだけでなく、任意のオペレーティングシステムのインストールは合法です 。これは、KaliLinuxを使用している目的によって異なります。 Kali Linuxをホワイトハットハッカーとして使用している場合、それは合法であり、ブラックハットハッカーとして使用することは違法です。

Kali Linuxは初心者に適していますか?

プロジェクトのウェブサイトには、初心者に適したディストリビューションであることを示唆するものはありません または、実際には、セキュリティ研究以外の人。実際、KaliのWebサイトは、その性質について人々に特に警告しています。 …KaliLinuxは、最新のセキュリティユーティリティのプラットフォームとして機能するという優れた機能を備えています。

ハッカーはどのOSを使用しますか?

ハッカーが使用するオペレーティングシステムのトップ10は次のとおりです。

- KaliLinux。

- BackBox。

- ParrotSecurityオペレーティングシステム。

- DEFTLinux。

- サムライWebテストフレームワーク。

- ネットワークセキュリティツールキット。

- BlackArchLinux。

- CyborgHawkLinux。

KaliはUbuntuよりも優れていますか?

Kali Linuxは、Linuxベースのオープンソースオペレーティングシステムであり、自由に使用できます。 LinuxのDebianファミリーに属しています。

…

UbuntuとKaliLinuxの違い。

| S.No。 | Ubuntu | Kali Linux |

|---|---|---|

| 8。 | UbuntuはLinuxの初心者に適したオプションです。 | Kali Linuxは、Linuxの中級者に適したオプションです。 |

Kali Linuxはオペレーティングシステムですか?

Kali Linuxは、ネットワークアナリスト向けに特別に設計されたOSです。 、ペネトレーションテスター、または簡単に言えば、サイバーセキュリティと分析の傘下で働く人々のためのものです。 KaliLinuxの公式ウェブサイトはKali.orgです。

-

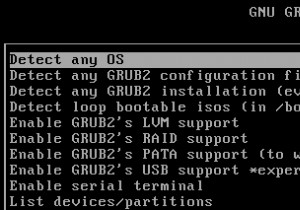

SuperGrubディスクでウィンドウとLinuxの起動の問題を簡単に修正する方法

SuperGrubディスクでウィンドウとLinuxの起動の問題を簡単に修正する方法デュアルブートまたは別の非標準のブートセットアップを試みたほぼすべての人が、ある時点で、自分のシステムをブート不能にしました。 「GRUBエラー2」という単語の場合 または「有効なシステムディスクが見つかりません」 冷たい汗をかき、それ以上恐れることはありません。これで、オタクの武器庫にSuper Grub Diskを含めて、起動エラーに別れを告げることができます。 SGDは、LinuxまたはWindowsシステムと連携して、夜間に多くの人を目覚めさせている壊れたブートローダーをバイパスまたは修復できます。これらはすべて2MB未満です。そうです、フロッピーディスクから実行することもできます。

-

MicrosoftOutlookで電子メールを暗号化する方法

MicrosoftOutlookで電子メールを暗号化する方法Outlookは、多くの専門家や企業で使用されている最も人気のあるWindows電子メールクライアントの1つです。そのため、意図した受信者だけがアクセスできるようにしながら、機密性の高い電子メールや機密文書を送信したい場合があります。確かに、ほとんどすべての主要な電子メールサービスは、電子メール暗号化(SSL / TLS)を使用して、安全で確実なものにしています。ただし、多くの場合、このタイプの暗号化は、インターネットを通過するときにのみ電子メールを保護できます。メールが休止状態のとき。つまり、受信トレイでは、メールアカウントにアクセスできる人なら誰でもそれを読むことができます。 意図した受

-

2コンピュータウイルスが存在する可能性のある予期しないファイルタイプ(および.EXEではない)

2コンピュータウイルスが存在する可能性のある予期しないファイルタイプ(および.EXEではない)Webには一般的な神話があります。ファイルにEXE(「。exe」)拡張子が付いていない限り、ファイルを再確認せずに開くことができます。この引数には重大な欠陥があり、ファイルを開くプログラムの動作を考慮していません。ここでは、ウイルスが存在する可能性のあるいくつかの異なるファイルタイプを確認し、それらについて詳しく説明します。 非EXEウイルスのしくみ まず、ファイルを実行するためにEXE拡張子を付ける必要はありません。スクリーンセーバー(SCR)ファイルとバッチ(BAT)ファイルはこの良い例であり、今日までこの拡張子を持つウイルスがたくさん見つかります。 実行可能ファイルに加えて、悪意の