WordPress Javascript マルウェアの削除方法

WordPress JavaScript マルウェアの削除を始める前に JavaScript の概要と、WordPress Web サイトにおける JavaScript の役割について説明します。

Web テクノロジとしての JavaScript が、World Wide Web 上のすべての Web サイトの 94.5% で使用されていることをご存知ですか? Web ページを動的にするすべてのカスタマイズ、アニメーション、応答性は、JavaScript を使用して実行できます。また、開発者は Node.js などのクロスプラットフォーム ランタイム エンジンを使用してサーバー側のコードを記述できます。最良の部分は、JavaScript を HTML5 および CSS3 とシームレスに組み合わせることができることです。これにより、オンライン世界でのビジネスの促進に役立つ魅力的な Web ページの作成につながります。

ただし、JavaScript はフロントエンドから収集されたデータを処理してサーバーに送信し、さらに処理するため、中間者として機能する可能性があります。無害な JavaScript コードを使用して、機密データを収集できます。攻撃者は、機密データを入手したり、Web サイトにマルウェア コードを挿入して、情報漏えいという形でセキュリティ侵害を引き起こす可能性があります。

この記事は特に WordPress Web サイトに焦点を当てているため、WordPress Web サイトで JavaScript がどのようにマルウェアとして使用されるのかを明らかにしたいと思います。また、さまざまな WordPress JavaScript マルウェアの削除 についても説明します

関連記事 – WordPress の悪意のあるコードをチェックする方法

WordPress Web サイトで JavaScript を悪用する方法

WordPress では、サーバー側に JavaScript ファイルが含まれており、敵対者はマルウェア攻撃を開始するために標的にすることができます。これは、サーバーのセキュリティを侵害することによって実行できます。 WordPress JavaScript マルウェアの危険性 ユーザーの操作なしで機能を開始できるということです。 WordPress Web サイトを閲覧しているときに、多数の JavaScript (.js) ファイルが閲覧しているコンピューターに自動的にダウンロードされます。これらのファイルは、コンテンツの表示、アクションの実行、およびオンライン広告の表示のためにブラウザによって実行されます。そうでなければ、Web サイトは Web ページ上のさまざまなマウス ジェスチャやアクションをどのように検出するでしょうか?これらのファイルを介して、I/O デバイスからの入力が Web ページに送信され、さらにアクションが実行されます。

一般に、Web 開発者は倫理的か非倫理的かのどちらかです。実際、サイバー犯罪者は多数の Web サイトで JavaScript コードを頻繁に悪用し、悪意のある JavaScript 関数として機能させています。攻撃者が WordPress に感染した後、 JavaScript マルウェアを介したウェブサイト マルウェア ファイルは、訪問者の PC にダウンロードされるのを待っています。

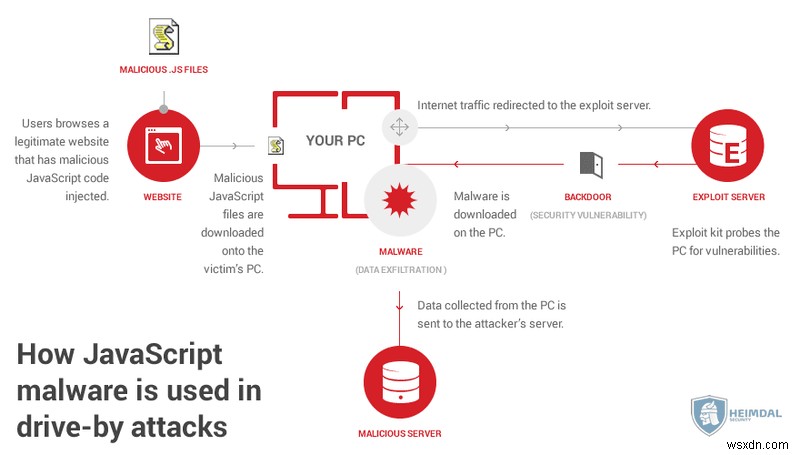

罪のないユーザーがこの感染した Web サイトにアクセスした瞬間に、それらの悪意のある JavaScript ファイルがそのユーザーの PC に自動的にダウンロードされます。このような攻撃はドライブバイ攻撃と呼ばれます .この攻撃では、ユーザーの PC に自動的にダウンロードされたマルウェアがシステムの脆弱性をスキャンし、それらの脆弱性を介してユーザーの PC にアクセスします。アクセスを取得すると、管理者権限を使用してインターネットからユーザーの PC にファイルをダウンロードし、PC に損害を与えるか、PC をリモートで監視してシステムをさらに感染させることができるハッカーに情報を送信します。

関連記事 – 25 のベストな WordPress セキュリティ プラクティス

JavaScript ハッキングの原因を特定する方法

ハッキングの原因を知ることは、時間と労力を節約し、正しい手法を使用してマルウェアを削除できるため、非常に重要です。 WordPress Web サイトからマルウェアを効率的に除去し、初心者ユーザーのブラウジング エクスペリエンスを安全なものにするのに役立ちます。 WordPress JavaScript マルウェア感染の原因を列挙するために実行できる手順は次のとおりです:

JavaScript マルウェア ファイルのバックアップの検査

JavaScript マルウェア ファイルには奇妙な名前が付けられているため、WordPress のインストールでは奇妙な名前になります。また、最近変更された日付も含まれます。 Dreamweaver、TextWrangler、BBEdit、Coda などのコード エディターを使用してこれらのファイルを開くと、Web サイトの色分けや怪しさを判断するための膨大な量のコードによって識別できます。

検索エンジンで用語やフレーズを検索する

コード内に風変わりな要素や関数名などの用語が見つかった場合は、Google または DuckDuckGo で検索し、検索結果からファイルが感染しているかどうかを分析できます。

ホストしている cPanel で生のアクセス ログを調べる

ハッカーが探していたすべてのファイルを特定できれば (つまり、ログ ファイル内の POST ステートメントに注意してください)、何が侵害されたかについてのヒントを得ることができます。その後、リバース IP ルックアップを使用して、ハッカーの場所を探すことができる場合があります。

プラグインとテーマを確認

古いプラグインやテーマが、WordPress Web サイトのセキュリティ侵害の原因になることがよくあります。脆弱な領域の一部は、古いバージョンの Gravity Forms、Revolution Slider、テーマまたはプラグインの timthumb.php スクリプトなどである可能性があります。WordPress Web サイトを保護するには、これらを適切に更新または構成する必要があります。

データベースのスキャン

非表示の管理者ユーザーや、WordPress Web サイトのデータベースで利用できるその他のハッキングされた可能性のあるコンテンツが存在する可能性があります。データベースを変更する前に、データベースの安全でクリーンなバックアップを実行することをお勧めします。

WordPress JavaScript マルウェアの除去について専門家の助けが必要ですか?ここにメッセージを送信するか、Astra エージェントと直接チャットしてください。喜んでお手伝いします?

WordPress JavaScript マルウェアの除去テクニック

JavaScript やその他のプログラミング言語であるマルウェアは、Web サイトの評判に悪影響を及ぼします。検索エンジンが特定の Web サイトでマルウェアを検出できる場合、その Web サイトはブラックリストに登録され、そのビジネスに多大な損失をもたらす可能性があります。ブラックリストが Web サイトに与える悪影響について詳しく知りたい場合は、こちらの記事をお読みください。 Astra Security ブログで。

テーマからの JavaScript マルウェアの削除

WordPress は JavaScript 関数とファイルを functions.php に保存します WordPressのテーマ機能で追加されるファイル。関数は wp_enqueue_script です および wp_enqueue_style それぞれ。これらのコードを削除することで、ファイル自体からこれらの関数を削除できます。ただし、WordPress Web サイトが子テーマを使用している場合、wp_dequeue_script として複雑になります。 および wp_dequeue_style 機能が必要です。このようなシナリオでは、次のコード ブロックを functions.php に含める必要があります。 子テーマのファイル:

add_action(‘wp_enqueue_scripts’, ‘remove_script_css’);

関数 remove_script_css()

{

wp_dequeue_style( 'default-css' );

wp_dequeue_script( 'default-js' );

}

?>

プラグインとテーマの再インストール

WordPress は主にテーマとプラグインを Web サイトのビルディング ブロックとして使用するため、プレミアム プラグイン開発者からプラグインを再インストールすることをお勧めします。古いプラグインやメンテナンスされていないプラグインはインストールしないでください。テーマは、新しいダウンロードから再インストールできます。変更が行われた場合は、バックアップ ファイルから参照することができ、変更をテーマの新しいコピーに複製することができます。ハッキングされたファイルを特定できない可能性があるため、古いテーマをアップロードしないことをお勧めします。

WordPress の再インストール

上記の 3 つの手順がうまくいかない場合は、JavaScript マルウェア を削除するために、WordPress を完全に再インストールしてから、テーマとプラグインを再インストールする必要があります。 WordPress Web サイトに存在します。これは、Web ホスティング コントロール パネルのワンクリック インストーラーから実行できます。 WordPress サイトのバックアップを参照して、WordPress の新規インストールで wp-config.php ファイルをセットアップし、以前の Web サイトのデータベース資格情報を使用することができます。これにより、新しい WordPress インストールが以前のバージョンのデータベースに接続されます。

PC のスキャン

WordPress Web サイトのバックエンドとフロントエンドを制御しているすべての PC は、適切なウイルス対策ツールとマルウェア検出ツールを使用してスキャンする必要があります。前述のドライブバイ攻撃メカニズムで説明したように、悪意のある JavaScript ファイルが訪問者のコンピューターにダウンロードされる仕組みにより、マルウェア検出器は、WordPress Web サイトの挿入に使用された悪意のあるコードをスキャンして見つけ出すことができます。

セキュリティ プラグインをインストールして実行する

WordPress の JavaScript ファイルで何が問題なのかを検出できない場合は、それ以上調べないことをお勧めします。代わりに、セキュリティ プラグインを使用して Web サイトを監査し、悪意のある JavaScript コードがないか確認してください。 Shield WordPress Security、Anti-Malware Security、Brute-Force Firewall などのセキュリティ プラグインを使用して、WordPress Web サイトの監査を実行し、WordPress Web サイトからマルウェアを削除する方法を定義できます。実際、Astra は、WordPress Web サイトをマルウェア コードのホストから保護するのに役立つ Web ファイアウォール ソリューションも提供しています。効率的に機能する複数のセキュリティ機能を備えており、競争が激しく安全でないこの世界で安全を維持するのに役立ちます。

cPanel での POST リクエストの追跡

この機能がオンになっていない場合は、WordPress の cPanel にあるアクセス ログのアーカイブ機能を使用して有効にすることができます。

結論

これらは、WordPress JavaScript Malware Removal のポイントの一部です。 ウェブサイトの管理者と開発者は、WordPress ウェブサイトを JavaScript マルウェアから保護するために、これらを念頭に置いておく必要があります。管理者は、WordPress Web サイトの機能を削除または更新する前に、適切でクリーンなバックアップが作成されていることを確認する必要があります。 Web サイトの開発者は、Web サイトのセキュリティが損なわれないように、安全なコーディングの原則に従う必要もあります。疑わしい動作は、適切なフィードバック システムを通じて開発者チームに直ちに報告する必要があります。最後に、WordPress Web サイトを開発している開発者チームは、セキュリティのベスト プラクティスと最新の JavaScript マルウェアを常に最新の状態に保つ必要があります。

-

WordPress のプッシュ通知とリダイレクト マルウェアを修正する方法

ここ数週間、Astra のセキュリティ研究者は WordPress 上のプッシュ通知マルウェアを追跡してきました。 .このキャンペーンは、WordPress Web サイトで進行中のリダイレクト キャンペーンと組み合わされています。 リダイレクトが発生している悪意のあるドメインには、inpagepush[.]com、asoulrox[.]com、iclickcdn[.]com、justcannabis[.]online、0.realhelpcompany[.]ga、fast.helpmart[.]ga/ などがあります。 m[.]js?w=085 など 今回、ハッカーは一歩先を行って、

-

プラグインに隠された WordPress PHP 実行マルウェアを修正する方法

最近、WP Super Cache、Akismet、Elementor などの一般的な WordPress プラグインによって作成されたものと同様のファイル名と内容を持つ悪意のあるファイルをハッカーが隠しているサイトを発見しました。これらのファイル内のこのコードは、リダイレクト ハッキング、サーバー上での不明なファイルの作成、連絡先ページやニュースレターのスパムの原因となる可能性があり、ホスティング プロバイダーによってサイトが一時停止される可能性さえあります。プラグインに隠されたこのマルウェアとその削除方法について詳しく知りたい場合は、読み進めてください。 WP Super Cache Pl