Torブラウザを安全に使用するための7つのヒント

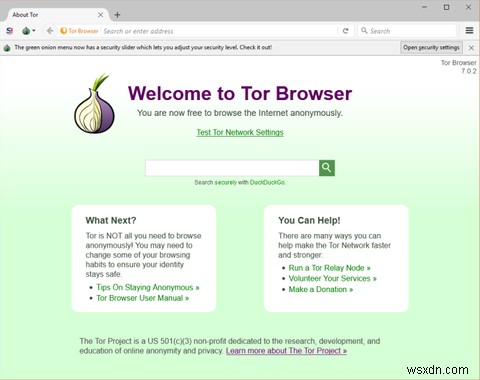

オニオンルーター(Tor)は、匿名のコミュニケーションとブラウジングを容易にする無料のソフトウェアです。これはインターネットを閲覧するための安全なオプションであり、独自のブラウザが付属しています。

Torブラウザを使用して安全にオンラインに接続し、アクティビティを非公開にする方法は次のとおりです。

Torを使用する際のプライバシーとセキュリティ

インターネットを使用するときに匿名のままにしておきたい場合、Torは少なくとも名前を付けることができる最高のVPNと同じくらい優れています。ただし、TorはVPNではないことを忘れないでください。これは、ルーティングされるトラフィックのみを保護するプロキシです。 Torの使用に関する完全なガイドでは、これについて詳しく説明しています。

Torだけでは、セキュリティとプライバシーを保証することはできません。最大限のセキュリティとメリットを確保するには、ベストプラクティスと使用上のヒントを理解する必要があります。

これらは次のとおりです。

- 個人情報を使用しないでください

- システムを最新の状態に保ちます

- Google検索にTorを使用しないでください

- Java、JavaScript、およびFlashを無効にしてください

- P2Pネットワーキングを急流または使用しないでください

- Cookieやその他のデータを定期的に削除してください

- HTTPWebサイトを使用しないでください

オンラインでのプライバシーに関しては、Torが万能だと言っているわけではありませんが、適切に使用すれば強力なツールです。

Torの使用に関する推奨事項と禁止事項

Torは、正しく使用するとすばらしいツールです。多くの人々は、その使用をダークウェブや違法行為と関連付けています。ただし、これはTorユーザーベースのごく一部にすぎません。 Torのその他の用途は次のとおりです。

- 事業活動

- 国境を越えたコミュニケーション

- 匿名の投稿、データ、または情報の公開

- 内部告発(ウィキリークスを考えてください)

Torの使用を開始する場合は、必ずこれらのベストプラクティスに従ってください。

1。個人情報の使用は避けてください

多くの人が倒れる方法の1つは、個人情報をTor関連の活動と混ぜ合わせることです。これには、個人の電子メールアドレスの使用またはアクセス、同じユーザー名の使用、デビットカードまたはクレジットカードの使用、匿名のペルソナの使用が含まれますが、これらに限定されません。

Torを適切に使用している場合は、ペルソナを作成してそれに固執します。 Torベースまたは一時的な電子メールサービスを使用し、匿名の暗号通貨で取引します。一時的な電子メールサービスは、定期的なアクセスが必要ない場合にのみ使用する必要があります。しばらくすると、一時的なメールアドレスが削除されます。

2。システムを最新の状態に保つ

Torはそれを実行しているシステムと同じくらい安全です。結局のところ、それはソフトウェアソリューションです。 OSが古くなっている場合、サードパーティがOSの抜け穴を悪用して、Torシールドを通過し、データを危険にさらす可能性があります。

潜在的な攻撃者があなたが使用しているOSを把握できる場合、Torはあなたを保護できません。オペレーティングシステムに関しては、Windowsを使用することはお勧めできません。これは、それに伴う固有のセキュリティバグと脆弱性によるものです。

Windowsが避けられない場合は、定期的に更新するようにしてください---自動更新が最適です。

3。 Google検索にTorを使用しないでください

Googleは、検索クエリなどの情報を収集して保存します。グーグルはまたあなたのブラウジングの習慣を追跡するためにあなたのコンピュータにクッキーを保存します。最もプライバシーを意識している人々にとって、この理由から、TorでのGoogleの使用は避けるべきです。

DuckDuckGoやStartPageなどの他の検索エンジンは、Torでの使用に最適です。追跡、ログ記録、保存、または独自のサービスやデバイスへの保存は行いません。

4。 Java、JavaScript、およびFlashを無効にする

Torでアクティブコンテンツを使用することは大きなリスクです。 Adobe Flash、QuickTime、ActiveX、Java、JavaScriptなどは、ユーザーアカウントの権限があるためにのみ実行できます。このため、これらはあなたの個人データにアクセスして共有することができます。

JavaScriptは最も危険です。これは広く使用されているブラウザ言語であり、プロキシ設定を無視してWebサイトによる追跡を可能にする場合があります。さらに、これらのツールは、検索や削除が難しいTorブラウザからのCookieやその他のデータを保存する場合があります。それらを完全に無効にすることで、より高いレベルのプライバシーとセキュリティを実現します。

5。トレントしたり、P2Pを使用したりしないでください

ブラウザとしてのTorは、トレントなどのP2Pファイル共有用には作成されていません。 Torネットワークのアーキテクチャは、ファイル共有トラフィックを完全にブロックするように設定されており、リスクが高いことに加えて、P2PoverTorはプライバシーと匿名性に対するリスクです。

BitTorrentなどのクライアントは本質的に安全ではありません。 Torで使用した場合でも、他のピアにIPアドレスを送信するため、これを停止する方法はありません。

6。 Cookieやその他のデータを定期的に削除する

Torはトラフィック分析を防ぐために多くのノードを介してトラフィックをルーティングしますが、Cookieやその他のスクリプトを使用してオンラインでのアクティビティを追跡できます。十分なCookieまたは重要なデータがあれば、それをつなぎ合わせてIDを公開できます。

Torを使用する場合は、Cookieとローカルサイトデータを定期的に削除するか、これを自動的に行うアドオンを使用してください。

7。 HTTPWebサイトを避ける

HTTPサイトとの間で転送されるデータは暗号化されていません。 Torはネットワーク内のトラフィックのみを暗号化し、HTTPサイトを使用すると、トラフィックが出口ノードを通過するときに詮索好きな目に脆弱になります。

ただし、TLSやSSLなどのエンドツーエンド暗号化を使用するHTTPSサイトにアクセスすることは完全に安全です。 HTTPSサイトを使用すると、Torエコシステムの外部でもすべてのデータが安全になります。

Torはあなたが作ったのと同じくらい安全です

Torは、サードパーティのスヌーピングから保護するために利用できる最高のツールの1つです。

完全ではなく、固有の脆弱性と弱点がありますが、上記のベストプラクティスと使用上のヒントに厳密に従うことで、これらを回避できることがよくあります。

Torを何に使用していても、匿名を維持することが主な関心事です。オンラインでの匿名性は簡単ではありません。特に、データを活用した世界に住んでいる場合はそうです。

-

Android 用 Tor ブラウザのインストール方法

インターネット プライバシーとは インターネット プライバシーは、インターネット上で利用可能なデータのセキュリティ レベルです。オンライン プライバシーには、資格情報、設定、あらゆる種類の通信など、個人データを保護するために使用されるすべての要素、手法、およびテクノロジが含まれます。インターネットのプライバシーが侵害されているのには、次の 2 つの重大な理由があります: 銀行やソーシャル ネットワーキングの資格情報を取得して、他人の ID を利用して利益を得ようとするハッカーによって、インターネット プライバシーが侵害されます。サイバー犯罪者は、セキュリティで保護されていないコンピューター

-

暗闇で iPhone を使用し、目の疲れを軽減するためのヒント

iPhone を使用する最良の部分の 1 つは、自然光に適応し、それに応じて画面の色を調整するのが非常に優れていることです。目の疲れを軽減し、より健康的な画面でユーザーを支援します。しかし、暗闇で iPhone を使用しているときに便利な機能はこれだけではありません。 iPhone の画面を暗くして、夜間や暗闇での使用中に目の疲れを軽減する方法は次のとおりです。 暗闇で iPhone を使用するためのヒント 1. iPhoneでダークモードを有効にする方法 iPhone は、昨年の iOS 13 のリリースにより、システム全体のダーク モードに恵まれました。ダーク モードは、iPhone