Clipperマルウェアとは何ですか?Androidユーザーにどのように影響しますか?

2019年1月8日、GooglePlayストアで「クリッパーマルウェア」の最初のインスタンスが見つかりました。それは、人々をだましてダウンロードさせるための無実のアプリになりすまし、暗号通貨の資金をマルウェアの作成者にリダイレクトし始めました。

しかし、クリッパーマルウェアとは何ですか、それはどのように機能し、どのように攻撃を回避できますか?

クリッパーマルウェアとは何ですか?

クリッパーマルウェアは、トランザクション中に暗号通貨ウォレットアドレスを標的にします。ウォレットアドレスは、銀行口座番号の暗号通貨バージョンのようなものです。誰かに暗号通貨であなたに支払いをしてもらいたい場合、あなたは彼らにあなたのウォレットアドレスを与え、受取人はそれを彼らの支払い詳細に入力します。

暗号通貨がどのように機能するかについては、便利なガイドをご覧ください。

Clipperマルウェアは、ウォレットアドレスをマルウェア作成者が所有するアドレスと交換することにより、暗号通貨トランザクションをハイジャックします。ユーザーが暗号通貨アカウントから支払いを行うと、意図した受信者ではなくマルウェアの作成者に支払いを行うことになります。

マルウェアが高価値のトランザクションを乗っ取ることができた場合、これは深刻な経済的損害を引き起こす可能性があります。

Clipperマルウェアは、コピーされたデータが保存されている感染したデバイスのクリップボードを監視することにより、このスワップを実行します。ユーザーがデータをコピーするたびに、クリッパーはデータに暗号通貨ウォレットアドレスが含まれているかどうかを確認します。存在する場合、マルウェアはそれをマルウェアの作成者のアドレスと交換します。

これで、ユーザーがアドレスを貼り付けると、正当なアドレスではなく、ハイジャックされたアドレスが貼り付けられることになります。

Clipperマルウェアは、ウォレットアドレスの複雑な性質を悪用します。これらは、一見ランダムに選択されたように見える数字と文字の長い文字列です。ユーザーがウォレットアドレスを複数回使用していない限り、ウォレットアドレスが交換されたことに気付く可能性はほとんどありません。

さらに悪いことに、その複雑さは、人々がアドレスをコピーして貼り付ける可能性がはるかに高いことを意味します---まさにクリッパーマルウェアが望んでいるものです!

どのくらいの期間が経過しましたか?

クリッパーマルウェア自体は、目新しいものではありません。 2017年頃に登場し、主にWindowsベースのマシンに焦点を当てました。それ以来、Android用のクリッパーマルウェアが開発され、闇市場で販売されており、感染したアプリは日陰のサイトで見つかる可能性があります。

このようなサイトは、100万台のデバイスに感染した2016年のGooliganマルウェアの舞台となりました。

これは、クリッパーマルウェアに感染した公式のGooglePlayストア上のアプリの最初のインスタンスです。感染したアプリを公式ストアに正常にアップロードすることは、すべてのマルウェアディストリビューターの夢のシナリオです。 Google Playストアのアプリは、一定の信頼性を備えているため、ランダムなウェブサイトにあるアプリよりも信頼性が高くなります。

つまり、人々は通常、問題なくストアからアプリをダウンロードしてインストールします。これは、マルウェアの作成者がまさに望んでいることです。

どのアプリにクリッパーマルウェアが含まれていますか?

クリッパーマルウェアは、MetaMaskと呼ばれるアプリ内に存在していました。これは、暗号通貨イーサリアムのブラウザベースの分散アプリケーションを可能にする実際のサービスです。 MetaMaskにはまだ公式のAndroidアプリがないため、マルウェアの作成者はこれを利用して、人々にそれがあったと思わせるようにしました。

この偽のMetaMaskアプリは、クリップボードの暗号通貨アドレスを交換するだけではありませんでした。また、偽のアカウント設定の一部として、ユーザーのイーサリアムの詳細を要求しました。疑いを持たないユーザーが詳細を入力すると、マルウェアの作成者は、アカウントにログインして自分で排出するために必要なすべての情報を入手しました。

幸いなことに、警備会社は、被害が大きすぎる前にクリッパーマルウェアを発見しました。偽のMetaMaskアプリは2019年2月1日にアップロードされ、1週間ほど後に報告され、削除されました。

この攻撃ベクトルは新しいものですが、それほど驚くことではありません。最近の暗号通貨は非常に大きなビジネスであり、それに伴って多額のお金を稼ぐ可能性があります。ほとんどの人は法的な手段でお金を稼ぐことに満足していますが、代わりに他人を搾取しようとする人も常にいます。

Cryptojackersは、世界中のマルウェア作成者のお気に入りです。これらは、デバイスのプロセッサを乗っ取って、作成者の暗号通貨をマイニングするようにします。できれば、エンドユーザーが気付かないようにします。

このクリッパーマルウェアの例と同様に、警備会社は、クリプトジャッカーがGooglePlayストアのアプリに感染していることを発見しました。そのため、これはAndroid携帯でユーザーを攻撃する暗号通貨ベースのマルウェアの始まりにすぎない可能性があります。

これは非常に恐ろしいことのように聞こえるかもしれませんが、クリッパーマルウェア攻撃を回避することは非常に簡単です。 Clipperマルウェアは、ユーザーがその存在を知らず、警告サインを無視することに依存しています。クリッパーマルウェアがどのように機能するかを学ぶことは、それを打ち負かすための大きな一歩です。この記事を読むことで、作業の90%はすでに完了しています!

まず、必ずGooglePlayストアからアプリをダウンロードしてください。 Google Playは完璧ではありませんが、インターネット上の怪しげなサイトよりもはるかに安全です。 Androidの「サードパーティストア」として機能するサイトは、GooglePlayよりもマルウェアが含まれている可能性がはるかに高いため避けてください。

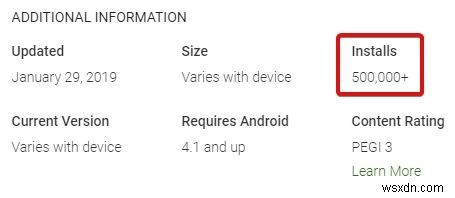

Google Playでアプリをダウンロードする場合は、インストールする前にアプリの合計ダウンロード数を再確認してください。アプリが長い間使用されておらず、ダウンロード数が少ない場合、アプリをダウンロードするのは危険です。同様に、アプリが人気のあるサービスのモバイルバージョンであると主張している場合は、デベロッパー名を再確認してください。

名前が公式の開発者の名前と(少しでも)異なる場合は、何かが間違っていることを示す大きな警告サインです。

お使いの携帯電話がクリッパーマルウェアに感染した場合でも、注意することで攻撃を回避できます。貼り付けたウォレットアドレスを再確認して、途中で変更されていないことを確認します。貼り付けるアドレスがコピーしたアドレスと異なる場合は、クリッパーマルウェアがシステムに潜んでいます。

完全なウイルススキャンを実行し、最近インストールした可能性のある怪しげなアプリを削除します。

クリッパーマルウェアは、大量の暗号通貨を扱う人にとっては壊滅的なものになる可能性があります。ウォレットアドレスの複雑な性質と、一般的なユーザーのコピーアンドペーストの傾向が相まって、クリッパーマルウェアに攻撃の機会を与えています。

手遅れになるまで、多くの人は自分がしていることに気づかないかもしれません!

幸い、クリッパーマルウェアを倒すのは簡単です。疑わしいアプリをダウンロードしないでください。トランザクションを確認する前に、すべてのウォレットリンクを再確認してください。

モバイルデバイス上のマルウェアが心配ですか?スマートフォンのセキュリティを強化し、モバイルマルウェアを打ち負かす方法は次のとおりです。

-

マルバタイジングとは何か、それを止める方法は?

マルバタイジング攻撃とは? サイバー犯罪者が悪意のある広告をオンライン広告ネットワークに導入すると、マルバタイジング攻撃が発生します。その後、悪意のある広告が人気のある信頼できる Web サイトに表示され、被害者を破損した Web ページにリダイレクトするか、マルウェアをコンピューターに直接インストールします。 ほとんどのマルバタイジング キャンペーンは、正規の広告ネットワークから広告スペースを購入し、感染した広告が正規の Web サイトに表示されるようにします。一見無害な広告に、実際には 広告がページに読み込まれるとすぐに被害者を攻撃する悪意のあるコードが含まれています . ハッカーの

-

TrickBot マルウェアとその削除方法

2016 年以降、サイバー犯罪者は TrickBot マルウェアを使用して機密データをスパイします。このマルウェアは、データを盗むことに重点を置いているだけでなく、ネットワーク トラフィックを変更してさらに拡散することもできます。このマルウェアは脅威アクターのお気に入りのツールであり、長年にわたり、より多くのシステムを標的とするように更新されてきました。さらに、適応型モジュラー マルウェアとしての評判を得ています。 これに加えて、バンキング型トロイの木馬である TrickBot は、影響を受けるネットワークを介して拡散することができ、既知の Windows Server Message B