Microsoft が Necurs ボットネットを妨害 - 900 万台のコンピュータに影響を与えた無限のハッカー ネットワーク

Microsoft と 35 か国のパートナーによるサイバー犯罪作戦の物語。

すべてにアクセスできるようにするために、インターネットは数百万とは言わないまでも数千のコンピューターを接続します。これは確かに素晴らしいことです。しかし、これが原因で犯罪行為が拡大すると、事態はさらに悪化します。

ボットネットはその一例です。これは、他のマシンに感染し、マルウェアや悪意のあるソフトウェアを広めることができる、感染したコンピューターのネットワークです。マシンが感染すると、サイバー犯罪者はそれをリモートで制御して感染を広めることができます。

最も危険なのは Necurs です。これは、スパム メール エコシステムで最大のネットワークを持ち、あらゆる国に被害者がいるボットネットです。

これを知った Microsoft とそのパートナーは、Necurs を排除し、ハッカーとの戦いにおける世界最大のブレークスルーとなります。

Necurs ボットネット マルウェアとは

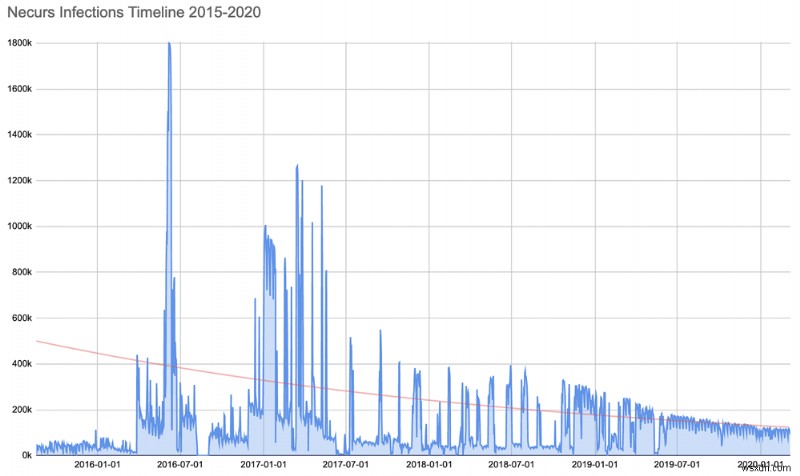

2012 年に検出された Necurs ボットネットは、2016 年から 2019 年の間に電子メールによって拡散されたマルウェアの 90% の原因であると考えられています。ロシアから運営されており、GameOver、Trickbot、主に Locky ランサムウェアを配布することで知られています。

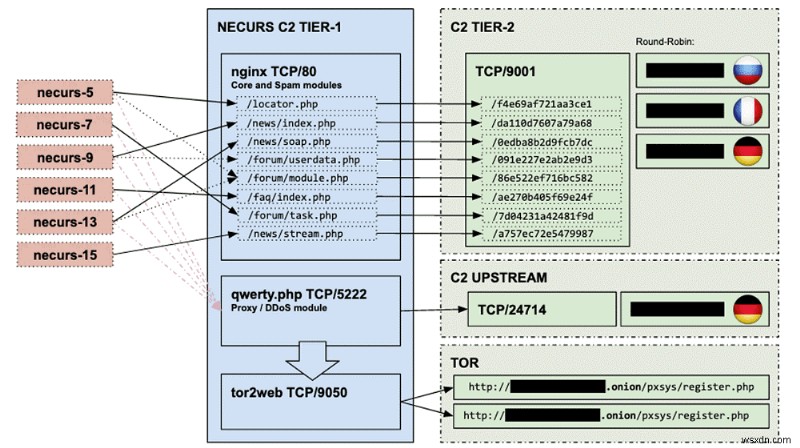

スパムボットとして使用されるこのマルウェアは、電子メールの添付ファイルまたはアドウェアを介して拡散します。システムに侵入すると、Necurs はカーネルモードのルートキットを使用して、Windows ファイアウォールなどのセキュリティ アプリケーションを隠したり無効にしたりします。ほとんどのボットネットとは異なり、Necurs は本質的にモジュール式であり、運用者は時間の経過とともに運用方法を変更できます。

Microsoft などは何を達成しようとしているのか?

OS メーカーは、35 か国のパートナー (Web サービス サプライヤー、当局の CERT、サイバーセキュリティ企業など) とともに、法的および技術的な手順を経て、Necurs の削除を調整しました。

法的措置は、今後 25 か月で 600 万を超える一意のドメインに感染する可能性があるマルウェアを配布するために使用される Necurs インフラストラクチャを制御することを米国地方裁判所が許可したことをカバーしています。

これだけでなく、同社は Web 監視サービスの BitSight、インターネット サービス プロバイダー、コンピューター緊急対応チームとも協力して混乱を引き起こしています。これはすべて、Necurs の開発を追跡するための 8 年間の取り組みの成果です。

Microsoft は 58 日間の調査で、Necurs に感染したシステムが合計 380 万通のスパム メールを 4,060 万人以上の被害者に送信できることを確認しました。これにより、このボットネットを停止することが不可欠になりました。

Microsoft は、新しいドメインを登録して攻撃を実行するために、Necurs によって実装されたドメイン生成アルゴリズム (DGA) テクノロジを分解しました。

DGA とは?

これは基本的に両刃の剣であり、定期的にドメイン名をランダムに生成する手法であり、マルウェアの作成者が C&C サーバーの場所を際限なく切り替え、感染したマシンとのデジタル通信を中断することなく維持するのに役立ちます.

Microsoft はこれらのドメイン名を世界中のレジストリに報告し、ドメインが Necurs インフラストラクチャの一部になることをブロックしました。

Necurs のネットワークの規模は?

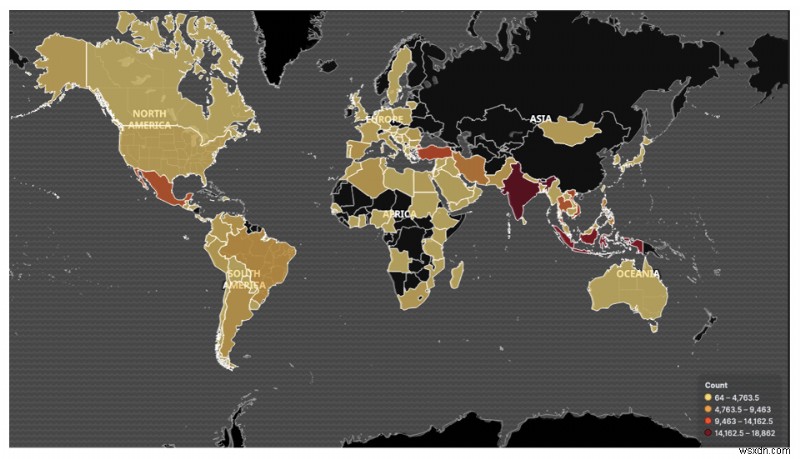

ボットネットは、900 万台を超えるコンピューターのネットワークを使用して、偽の医薬品詐欺、株式詐欺、ロシアのデート詐欺など、さまざまなスパム攻撃を実行できます。さらに、DDoS 攻撃を開始することができ、その高度な機能は、組織に配置されたセキュリティ メカニズムをかわすのに役立ちます。

攻撃者は、このボットのネットワークを使用して、GameOver Zeus Dridex、Locky、Trickbot などのマルウェアを配布し、スパム メールを送信し、クリプトマイニング、ID 盗難、ロマンス、金融詐欺を行います。

Necurs は死んだのか?それとも交代?

確かに、Microsoft は Necurs を妨害しました。Necurs は、スパム フィルターを捨てて悪意のある電子メールを送信できるボットネットです。しかし、これは標的型攻撃がなくなるという意味ではありません。サイバー犯罪者は現在、Emotet マルウェアを監視しており、Necurs に取って代わるものと考えています。

それが事実である場合、約 200 万のシステムが Emotet に感染することになります。Emotet は、感染したシステムにとどまり、電子メールの内容を読み取り、組織内の信頼できる関係者の間で進行中の会話に自分自身を挿入することができるマルウェアです。

これは、より多くのトロイの木馬攻撃を意味します。保護を維持する唯一の方法は、オンラインで行うすべてのアクティビティをチェックすることです。これにより、企業や研究者がこのような感染をさらに追跡し、それらを排除して私たちが安全に過ごせるようになることを願っています.

何か他のことができると思われる場合は、あなたの考えを共有し、何ができるかをお知らせください.あなたの考えやフィードバックは貴重なので、ぜひ共有してください。

-

ファイルレス マルウェア – 知っておくべきすべてのこと

マルウェアには、さまざまな形態と強度があります ここでは、最も危険なマルウェアの 1 つであるファイルレス マルウェアについて説明します。 ファイルが含まれていない場合にこのマルウェアがどのように拡散するのか、その名前自体が多くの好奇心をかき立てます。より具体的には、ファイルをダウンロードしていないのに、ファイルレス マルウェアが私の PC をどのように征服できるか考えているかもしれません。 こちらもお読みください: マルウェア:私たちが望んだことのない戦争 攻撃者の頭の中を少し調べてみませんか?攻撃者はファイルレス マルウェアを使用する可能性があります – 通常の状況では、ウイルス対策

-

Microsoft Safety Scanner を使用してマルウェアをスキャンする方法

ウイルスなどのマルウェアによって、Windows が正常に機能しなくなることがあります。そのような状況では、サードパーティのウイルス スキャナーや Microsoft Defender スキャンを利用できない場合があります。 Microsoft Safety Scanner を使用して、Windows PC 上のマルウェアを検索して特定できます。このプログラムはインストールを必要としないため、Defender またはサードパーティのウイルス対策に問題がある場合に役立ちます。 Microsoft Safety Scanner を使用してマルウェアをスキャンする手順 Safety Scanner