WannaCry:世界を食べたワーム

古ノルド語の伝説では、ヨルムンガンドという名前の巨大な蛇が世界を取り囲み、自分の尻尾を歯の中に保持していると語っています。

このような幻想的な伝説は神話でしか語られないことがよくありますが、先週の金曜日に、現実のデジタル「世界の蛇」の誕生を目撃しました。これは、世界中に広がり、英国の国民保健サービスなどのサービスに感染するワームです。医療サービスおよびスペインのテレフォニカのような世界の他の地域の大企業。

専門家はまだこのワームがどのように広がり続け、脅威に対抗する方法を理解しようとしていますが、何が起こったのか、システムへの危害を防ぐためにどのように行動を起こすことができるかについては良い考えがあります。

何が起こったのですか?

2017年5月12日、未知のランサムウェアによる大規模なサイバー攻撃が発生しました(ランサムウェアの詳細についてはこちらをご覧ください)。最終的にWannaCryと名付けられ、ローカルサーバーメッセージブロック(SMB)を介したフィッシングとパッチが適用されていないシステムの悪用の組み合わせを使用して、150か国に広がる前例のない23万のシステムに感染することに成功しました。

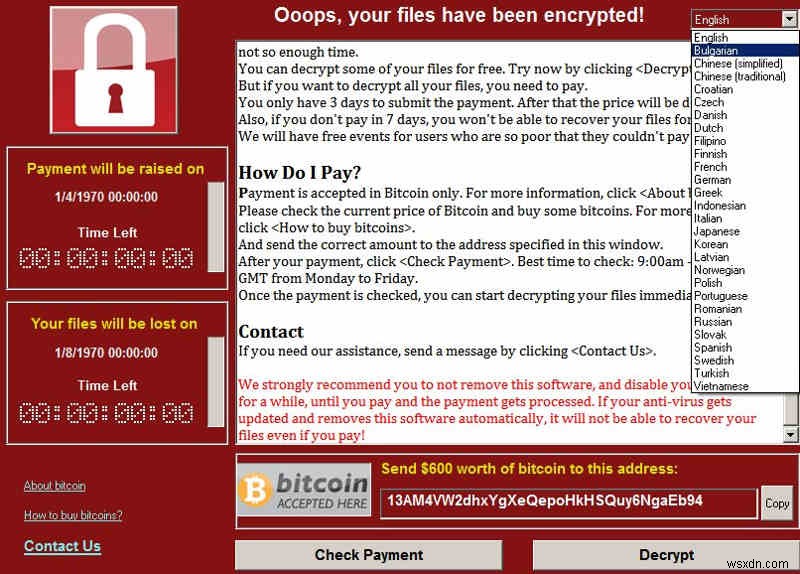

ランサムウェアはあなたをファイルから締め出し、それらへのアクセスを取り戻すために3日以内にビットコインで300ドルを要求する画面(以下に表示)を表示します。そうしないと、価格が2倍になります。

これがランサムウェアの通常の動作方法ですが、それをさらに速く拡散させる小さな問題がありました。 WannaCryは、SMB(ファイルとプリンターの共有を担当)の欠陥を利用して、同じサブネット内の他のコンピューターに拡散することを可能にしました。ネットワーク全体を略奪するのに、1台のコンピューターに感染するだけで済みました。これが基本的に、NHSやその他の大規模な機関にとって感染を悪夢にした理由です。

ここでもう1つ注目すべき点は、SMBエクスプロイトが1か月以上前にNSAハッキングツールキットのリークから取得されたという事実です。 CIAのVault7ファイルの同様のリークについて報告しました。このファイルには、ハッカーが同様のマルウェアを作成するためにいつでも使用できるさまざまな機能エクスプロイトも含まれていました。

キルスイッチ

「MalwareTech」というニックネームで呼ばれる未知のセキュリティ研究者が、WannaCryのコード内で見つかったドメインを登録し、ソフトウェアの拡散を阻止しました。ご覧のとおり、マルウェアがコンピューター上で実行されるたびに、ドメインが存在するかどうかが確認されます( iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com 、 ところで)。登録されている場合、マルウェアはそれに接続できるようになり、登録するとすぐに拡散が停止します。それを書いたハッカーは、水域をテストし、事態が完全に悪化した場合に備えて緊急時対応計画を立てたいと考えていたようです。この偶然の瞬間は、ランサムウェアがさらに大混乱を引き起こすのを止めました…少なくとも今のところは。

ここに厳しい真実があります:ここでハッピーエンドはありません。コードを逆コンパイルすると、アプリケーションがWinAPI関数「InternetOpenURLA()」または「InternetOpenA()」を呼び出す部分を簡単に見つけることができます。最終的には、キルスイッチドメインに接続しようとするスニペットを編集できるようになります。これを行うのに非常に熟練したプログラマーは必要ありません。ハッカーが、システムにパッチを適用する前にキルスイッチを編集して新しいバージョンのWannaCryを作成するという素晴らしいアイデアを思いついた場合、拡散は続きます。より進取的なハッカーは、支払いが行われなければならないビットコインアカウントを編集し、多額の利益を上げることさえあります。

キルスイッチドメインが異なるバージョンのWannaCryはすでに実際に発見されており、キルスイッチのないバージョンが登場したかどうかはまだ確認されていません。

何ができますか?

何が起こったのかを考慮して、Microsoftは、Windows XPのようなサポートされていないオペレーティングシステムのバージョンをカバーする場合でも、パッチで迅速に対応しました。システムを最新の状態に保つ限り、SMBレベルの感染は発生しません。ただし、フィッシングメールを開くと、感染する可能性があります。電子メールの添付ファイルとして送信された実行可能ファイルは絶対に開かないでください。少し慎重に行動すれば、猛攻撃を乗り切ることができるはずです。

ハッキングされた政府機関については、ミッションクリティカルなシステムを単にエアギャップするだけでは、これは起こりません。

最近の米国のセキュリティリークで見つかったエクスプロイトをハッカーが実装した後、さらに大胆な攻撃を期待する必要がありますか?コメントであなたの考えを教えてください!

-

セキセイインコとは? Chromebookのように感じるLinuxデスクトップ環境

Linuxのルックアンドフィールはどうですか?それは答えるのが難しい質問です。 WindowsやMacとは異なり、すべてのユーザーに表示されるLinuxのバージョンは1つではありません。 画面に表示される内容は、使用しているインターフェースによって異なります。そして最近、Budgieデスクトップがますます見られるようになるかもしれません。 Budgieとは何ですか?デスクトップ環境 特定のLinuxデスクトップでは、Budgieが画面に表示されるもののほとんどです。上部または下部のパネル、開いているアプリを表すアイコン、隅に表示される時間とシステムインジケーター、背景の壁紙です。 Bu

-

ワールドワイドウェブは30歳になります。これがどのようになったかです

1989年3月12日、Tim Berners-Leeという名前の英国人が、「型付きリンクを備えた大規模なハイパーテキストデータベース」を提案しました。彼は、最終的に「ワールドワイドウェブ」に落ち着く前に、「情報メッシュ」や「情報の鉱山」など、この新しい概念にいくつかの名前を付けました。以下は、オンラインで読むことができる元の提案のスクリーンショットです。 優れた発明でよくあることですが、当時のティムの提案はあまり多くの人を感動させませんでした。実際、CERNのスーパーバイザーであるMike Sendallが救助に来る前に、彼はプロジェクトを放棄することを考えていました。マイクは、スイス