あなたの知名度の高いWordPressウェブサイトを攻撃から保護する方法

WordPressのセキュリティの必要性は急速に高まっています。報告によると、WordPressサイトでは1分あたり90,978回の攻撃が発生しています。そのリリース以来、WordPressは2,450以上の脆弱性にパッチを当ててきました。サイトを保護するためにすでに行っている基本的なセキュリティ対策に加えて、WebサイトでWordPress DDoS(分散型サービス拒否)を防止する方法など、いくつかの高度なWordPressセキュリティ対策を紹介します。

1。 HTTPトレース機能をオフにする

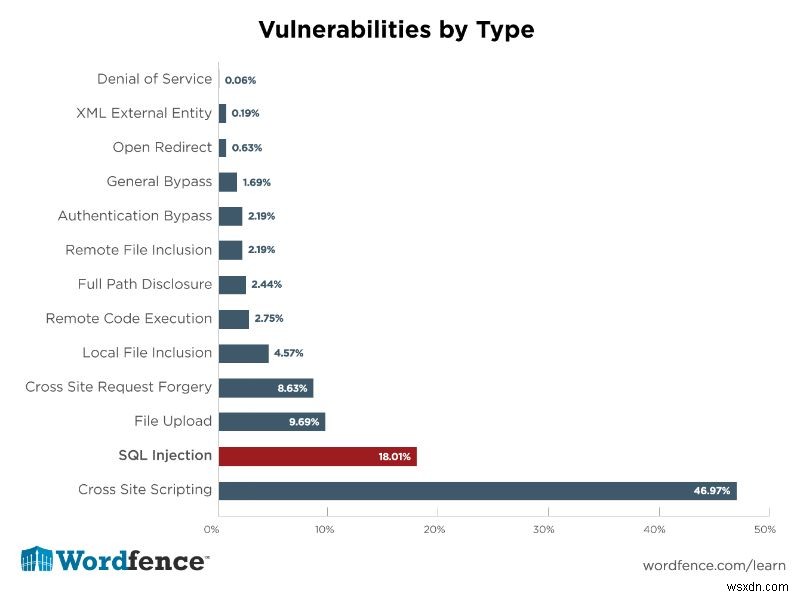

クロスサイトスクリプティング(XSS)やクロスサイトトレーシング(XST)などの攻撃は、HTTPトレース機能が有効になっているシステムを対象としています。ほとんどのWebサーバーは、デフォルトで、デバッグなどのアクティビティに使用するHTTPトレースで機能するように設定されています。ハッカーはヘッダーリクエストを使用して、クロスサイトトレーシング攻撃を実行することでCookieなどの機密情報を盗みます。 OWASPトップテンプロジェクトは、WordPressWebサイトの脆弱性と攻撃の包括的なリストを提供します。

すべての脆弱性タイプの中で、クロスサイトスクリプティングが1位にランクされています。実際、すべてのWebサイトの46.9%がこのタイプの攻撃に対して脆弱です。 HTTPトレース機能を無効にするには、次のコードを.htaccessファイルに追加します。

RewriteEngine On

RewriteCond %{REQUEST_METHOD} ^TRACE

RewriteRule .* - [F] 2。 WordPressインストールヘッダー出力を削除する

WordPress Webサイトのさまざまな部分に固有のサービスでは、ヘッダーに多くの出力を追加する必要があります。これらの出力を削除するには、テーマの「functions.php」ファイルに以下のコードを追加します。

remove_action( 'wp_head', 'index_rel_link' ); remove_action( 'wp_head', 'feed_links', 2 ); remove_action( 'wp_head', 'feed_links_extra', 3 ); remove_action( 'wp_head', 'rsd_link' ); remove_action( 'wp_head', 'wlwmanifest_link' ); remove_action( 'wp_head', 'parent_post_rel_link', 10, 0 ); remove_action( 'wp_head', 'start_post_rel_link', 10, 0 ); remove_action( 'wp_head', 'adjacent_posts_rel_link_wp_head', 10, 0 ); remove_action( 'wp_head', 'wp_generator' ); remove_action( 'wp_head', 'wp_shortlink_wp_head', 10, 0 ); remove_action( 'wp_head', 'noindex', 1 );

3。 WordPressのデフォルトのデータベースプレフィックスを変更する

WordPressデータベーステーブルのデフォルトのプレフィックス値は「wp_」です。ハッカーや有害なボットは、このプレフィックス値を使用してデータベーステーブル名を正しく推測できます。 wp-config.phpファイルはWordPressデータベースのプレフィックス値が設定されている場所であるため、WordPressのインストール時にこのプレフィックス値を変更する方が簡単です。 Change Table Prefixプラグインを使用できます。手動で実行する場合は、以下の手順に従ってください。

1.データベースを完全にバックアップし、バックアップを安全な場所に保存してください。使用できるバックアッププラグインの一部を次に示します。

2. Webホストのコントロールパネルで「phpmyadmin」を使用して、WordPressデータベースをテキストファイルに完全にダンプします。このテキストファイルもバックアップしてください。

3.次に、コードエディタを使用して、すべての「wp_」プレフィックス値を独自のプレフィックスに置き換えます。

4.管理パネルのすべてのプラグインを無効にします。

5.ここで、上記の3番目の手順で編集したファイルを使用して、phpMyAdminで古いデータベースを削除した後、新しいデータベースをインポートします。

6.新しいデータベースプレフィックス値を使用して、「wp-config.php」ファイルを編集します。

7.ここで、WordPressプラグインを再度アクティブにします。

8.パーマリンク設定を保存するには、[設定]、[パーマリンク]の順に移動します。これにより、Webサイトのパーマリンク構造が更新されます。データベースプレフィックスを変更しても、ドメイン名、URL、パーマリンクの設定は変更されないことに注意してください。

4。潜在的に危険なクエリ文字列をブロックする

クロスサイトスクリプティング(XSS)攻撃を防ぐには、次のコードを.htaccessファイルに追加します。まず、コードを追加する前に、潜在的に危険なクエリ文字列を特定します。この一連のルールにより、URLリクエストから多くの悪意のあるインジェクションが取り除かれます。ここで注意すべき2つの重要なことがあります:

- 特定のプラグインまたはテーマは、すでに使用している文字列を除外しないと機能が損なわれます。

- 以下の文字列が最も一般的ですが、さらに文字列を追加することもできます。

RewriteCond %{REQUEST_METHOD} ^(HEAD|TRACE|DELETE|TRACK) [NC]

RewriteCond %{QUERY_STRING} ../ [NC,OR]

RewriteCond %{QUERY_STRING} boot.ini [NC,OR]

RewriteCond %{QUERY_STRING} tag= [NC,OR]

RewriteCond %{QUERY_STRING} ftp: [NC,OR]

RewriteCond %{QUERY_STRING} http: [NC,OR]

RewriteCond %{QUERY_STRING} https: [NC,OR]

RewriteCond %{QUERY_STRING} mosConfig [NC,OR]

RewriteCond %{QUERY_STRING} ^.*([|]|(|)|<|>|'|"|;|?|*).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(%22|%27|%3C|%3E|%5C|%7B|%7C).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(%0|%A|%B|%C|%D|%E|%F|127.0).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(globals|encode|config|localhost|loopback).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(request|select|insert|union|declare|drop).* [NC]

RewriteRule ^(.*)$ - [F,L] 5。 Deflectを使用してDDoS攻撃を防止します

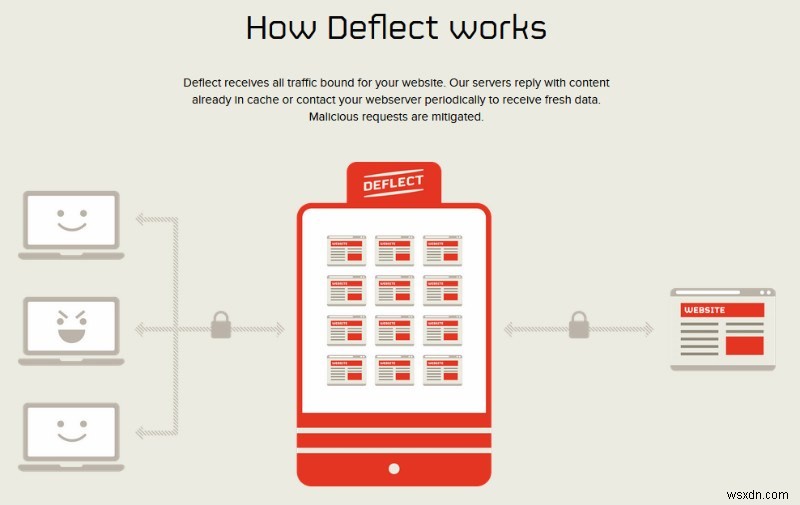

駆け出しのウェブサイト、独立したメディアグループ、およびほとんどの人権活動家/グループのサイトには、通常、分散型サービス拒否(DDoS)攻撃に耐える技術的および財政的リソースがありません。そこでDeflectが登場します。Deflectは、商用のDDoS緩和オプションよりも優れたソリューションとしての地位を確立しています。

商用のDDoS緩和オプションには多額の費用がかかり、保護されているWebサイトが定期的にDDoS攻撃を引き付ける場合は、利用規約が変更される可能性があります。 Deflectは、Webサイトを常に保護することにより、DDoS攻撃を積極的に阻止します。

WebサイトでDeflectを使用することの副次的な利点は、クライアントのサーバーとsysadminリソースの負担を軽減することでコストを節約できることです。 Deflectは、すべてのソースコードとドキュメントをクリエイティブコモンズライセンスの下でパブリックドメインに置きます。これにより、誰でも独自のDeflectネットワークを設定することでDDoS攻撃を軽減できます。あなたは彼らのウェブサイトに無料でサインアップして、すぐにサービスを使い始めることができます。

6。 Secure Sockets Layer(SSL)とファイアウォール保護を使用する

Sucuriのようなセキュリティサービスは、Secure Sockets Layer(SSL)証明書のインストールやPCI準拠のファイアウォール保護などのセキュリティオプションを提供します。これは、技術者以外の人も含め、誰でも簡単にアクセスできるオプションです。

このようなセキュリティソリューションを簡単に設定してバックグラウンドで動作させることができ、場合によっては、必要に応じて自分自身を更新することもできます(Sucuriなど)。これは非常に効果的でメンテナンスの少ないセキュリティオプションです。

多くのWordPressプラグインを使用して、SSL(Secure Sockets Layer)証明書をサイトに追加できます。最も推奨されるWordPressSSLプラグインには、CM HTTPS Pro、Really Simple SSL、WP Force SSL、SSL Insecure Content Fixer、EasyHTTPSRedirectionなどがあります。

まとめる

上記のポイントを使用することで、サイトのセキュリティが大幅に向上します。 WordPressのセキュリティは常に進化していることに注意してください。目標は、リスクを軽減することであり、リスクを排除することではありません。リスクを排除することはほぼ不可能です。 WordPressのセキュリティは動的であり、レイヤーで機能するため、1つのプラグインですべてに対応したり、1つの戦術ですべてに対応したりすることはできません。

-

WordPress バックドア:PHP/ApiWord マルウェアを WordPress ウェブサイトから削除する方法

最近、多くの WordPress サイトで、 functions.php の先頭に追加された悪意のあるコードが発見されました。 ファイルを悪用して、マルウェアの作成者は、ほぼすべての損害を与えることができます。挿入されたコードは ApiWord マルウェア からのものです post.php に変更を加えるだけではありません およびfunctions.php だけでなく、バックドアを含むファイルも作成します:/wp-includes/class.wp.php functions.php の存在 ファイルは、テーマが WordPress によって認識されるために不可欠です。したがって、

-

マルウェアの脅威からコンピュータを保護する方法

悪意のあるソフトウェア、または略してマルウェアは、コンピューターの使用における最大かつ明白な脅威の 1 つです。さまざまなソースからシステムに蓄積された、さまざまな種類の望ましくない可能性のあるプログラムまたは PUP があります。インターネットから離れていない限り、それらを完全にブロックすることはできないため、害を及ぼす前にそれらを検出して削除するアプリが必要です.このガイドでは、コンピューターをマルウェアの脅威から保護する方法について説明します。 高度な PC クリーンアップ:最高のコンピューター マルウェア保護 コンピューターをマルウェア攻撃から保護するには、コンピューター内のマル