人気のあるソフトウェアがハッキングされたときに身を守る方法

コンピュータネットワークの発明以来、ハッカーは常にシステムに不正に侵入し、Web全体のさまざまな資産を制御しようと試みてきました。通常、これを行うには、被害者のマシンにアクセスできるようにする感染したソフトウェアをユーザーにダウンロードさせようとします。

しかし、彼らがなだめる必要がない場合はどうなるでしょうか。ソフトウェアアップデートを乗っ取って、他の点では正当なチャネルを介してウイルスを配布した場合はどうなりますか?これは、ハッカーが2017年9月のある時点でCCleanerの5.33アップデートの配布を引き継ぎ、シスコがその月の後半に攻撃を発見したときに起こったことです。

サプライチェーン攻撃に関する一言

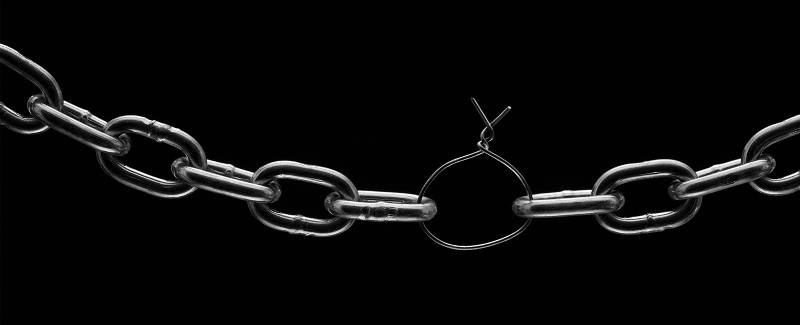

CCleanerのユーザーが被ったこの種の事件は、サプライチェーン攻撃として知られています。ハッカーは開発者(アバスト、それ以上)のセキュリティを悪用し、独自のマルウェアをCCleanerに注入し、5.33アップデートを70万台のコンピューターにスムーズにリリースしました。内部のマルウェアは、これらすべてのコンピューターをボットネットに入れるだけでなく、システムと運用に関する情報を取得しようとして、20の異なる主要なテクノロジー企業(Ciscoを含む)を標的にしました。

これは非常に洗練された形のスパイであり、熟練したコーダーのチームを雇うことができる政府機関やその他の腐敗した組織から来ることがよくあります。

破損したソフトウェアは正当なチャネルを介してコンピュータに到達するため、サプライチェーン攻撃は特に危険です。ハッカーは、他のサーバーにログインするのと同じ方法を使用して、これらのサーバーへの不正アクセスを取得します。通常、ハッカーが実行するソフトウェアの脆弱性を悪用するか、高度な形式のフィッシングを使用します。

これらの攻撃を阻止するために何ができますか?

S、サプライチェーン攻撃では、マルウェアは正当なチャネルから発生することを確認しました。つまり、感染を防ぐためにできる限りのことを行ったとしても(信頼できるソースからソフトウェアをダウンロードするだけなど)、それでも可能です。 知らないうちにこの種の攻撃の犠牲になります。おそらく、これらの種類の攻撃の最も厄介な側面は、これを防ぐためにできることは、ソフトウェアを配布するエンティティの制御に完全にあるという事実です。 文字通り、予防を管理することはできません。

ただし、ソフトウェアを継続的に最新の状態に保つことで、このような攻撃による被害を軽減できます。そもそもソフトウェアを提供してくれたディストリビューターにまだ依存していることを考えると、逆効果に聞こえるかもしれません。しかし、彼らはハッカーに危険にさらされたため、ソフトウェアの「フォローアップ」アップデートもリリースします。

ただし、しばらくの間(数か月から1年)更新されていないソフトウェアには注意してください。開発者がプロジェクトを放棄した可能性は十分にあります。しかし、そのソフトウェアが自動的に更新される場合、ハッカーはこれを利用して、感染したコピーを提供する可能性があります。

開発者はプロジェクトを放棄したため、修正プログラムをリリースしない可能性があります。放棄されたソフトウェアプロジェクトが更新サーバーをシャットダウンすることを期待しますが、これは常に発生するとは限りません。開発者は、アクティブである可能性のある他のプロジェクトを同じサーバーに配置することもあります。

ただし、キッカーは次のとおりです。サーバーが起動していなくても、URLはある時点で期限切れになります。次に、正規のチャネルを介してマルウェアを配布するために必要なのは、DNSを購入し、「新しい」バージョンをプッシュすることだけです。これを防ぐためにできることは、放棄されたソフトウェアの自動更新をオフにすることだけです。

このようなことはめったに起こりませんが、CCleanerのようなものがそのような方法でハイジャックされる可能性がある場合、サプライチェーン攻撃が減少傾向にある可能性は低いです。それどころか、このようなイベントがハッカーに自分の足跡を残すように促すことを期待するかもしれません。

このシナリオで役立つ可能性のある他のアドバイスはありますか?コメントでこれについて話しましょう!

-

IoT デバイスをハッキングから保護する方法

PC やラップトップに保護やウイルス対策ソリューションが必要なのと同様に、IoT デバイスにもハッキングからの保護が必要です。スマート ホーム デバイスはインターネットと接続された結合を共有しているため、サイバー攻撃を受けやすくなっています。 IoT (モノのインターネット) は、ハッカーが私生活に侵入するために使用する最も脆弱な分野です。 テレビからコーヒー メーカーまで、IoT デバイスは私たちの身の回りにあり、ハッカーの攻撃やマルウェアの感染からこれらのデバイスを安全に保つことは私たちの義務です。 IoT デバイスは私たちの生活をシンプルにし、最も単純なタスクまたは複雑なタスクを簡単に

-

オンライン ジョブ詐欺から身を守る方法

新しい仕事を探す必要があることに最近気付いたのは、あなただけではありません。これまで、求職者が対処しなければならない唯一の懸念は、面接官の印象とカバー レターの品質だけでした。しかし、オンラインの求人詐欺は、新しい仕事を探す上で新たな課題を追加しています。ここでは、遭遇する可能性のある 3 つのオンライン雇用詐欺と、それらを報告して防止する方法についてのアドバイスを紹介します。 さまざまな種類のオンライン ジョブ詐欺 虚偽の求人情報 虚偽の求人情報は、人々を騙して財務の詳細を開示させます。偽の求人情報は、無料の Web サイトで見つかる可能性が高くなりますが、どこにでも表示される可能性が