情報セキュリティにおける拡張順列とは何ですか?

この操作により、情報の右半分Rが32ビットから48ビットに拡張され、この操作によってビットの順序が変更され、特定のビットが繰り返されます。これは拡張順列と呼ばれます。

この操作には、XOR操作のキーと同じサイズの右半分を作成することと、置換操作中に圧縮できるより長い結果をサポートすることなど、2つの目的があります。 1ビットが2つの置換に影響を与えることを可能にすることができ、入力ビットへの出力ビットの依存性がより速く広がります。これはアバランシェ効果として知られています。

DESは、平文の各ビットとキーの各ビットに基づいて暗号文の各ビットを可能な限り迅速に処理するように設計されています。これは次のように表示されます-

-

32ビットの右プレーンテキストは8つのブロックに分割され、各ブロックには4ビットが含まれます。

-

次に、次のプロセスの各4ビットブロックが対応する6ビットブロックに展開されます。つまり、4ビットブロックごとに、2ビットが追加で挿入されます。これらは、4ビットブロックの1番目と4番目のビットを完全に繰り返します。

2番目と3番目のビットは、入力の場合と同じように書き留められます。最初のビットダウンロードは2番目の出力位置に出力され、さらに出力位置48で更新されます。同様に、32番目の入力ビットは47番目の 番目の にあります。 出力位置と最初の出力位置。

明らかに、このフェーズは、出力を作成する際の入力ビットの拡張と順列をもたらします。最初の入力ビットは2番目と48番目の 番目 に入ります 出力位置。

2番目の入力ビットは3番目の出力位置などに移動します。その結果、拡張順列が一般に図のテーブル表示を使用したことを検出します。

RPT拡張順列テーブル

| 32 | 1 | 2 | 3 | 4 | 5 | 4 | 5 | 6 | 7 | 8 | 9 |

| 8 | 9 | 10 | 11 | 12 | 13 | 12 | 13 | 14 | 15 | 16 | 17 |

| 16 | 17 | 18 | 19 | 20 | 21 | 20 | 21 | 22 | 23 | 24 | 25 |

| 24 | 25 | 26 | 27 | 28 | 29 | 28 | 29 | 30 | 31 | 32 | 1 |

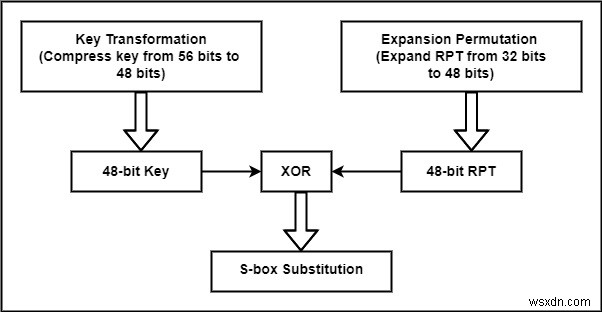

まず、キー変換フェーズで56ビットのキーが48ビットに圧縮されていることがわかります。したがって、拡張置換プロセスは、32ビットRPT(Right PlainText)を48ビットに拡張します。これで、48ビットキーが48ビットRPTとXORされ、結果の出力が次のステップに渡されます。これは、図に表示されているSボックスの置換です。

拡張置換の後、DESは拡張された右側のセクションと丸いキーでXOR演算を行う必要があります。

-

情報セキュリティにおける復号化とは何ですか?

復号化は、暗号化された情報を元の解読可能な形式に変更する手順です。復号化のフェーズでは、最初に受信したあいまいな情報を取得し、それを人間が理解できる単語や画像に解釈します。 暗号化には、インターネットを介して複数のユーザーに安全に送信するために単語や画像をスクランブリングする必要があるため、復号化はサイバーセキュリティプロセスの重要なコンポーネントです。 情報を暗号化および復号化するプロセスは、移動中のデータを取得するハッカーがそれを理解できないため、防御の層を追加します。元の形式は平文と呼ばれ、読み取り不可能な形式は平文と呼ばれます。 当事者は、プライベート通信でのメッセージの暗号化と

-

情報セキュリティにおけるIDEAとは何ですか?

IDEAは、International DataEncryptionAlgorithmの略です。 IDEAは、JamesMasseyとXuejiaLaiによって発明され、1991年に最初に定義されたブロック暗号です。64ビットブロックで機能する128ビットのキー長を使用します。 これには、ビット単位の排他的論理和、加算、および乗算モジュールに依存する一連の8つの同一の変換が含まれます。これは対称暗号に基づいており、鍵設計アプローチが非常に弱いため、DESと比較してアルゴリズムのセキュリティレベルは非常に劣っています。 IDEAは、その複雑な構造のため、それほど有名にはなりません。 他のブロ