Windows:ローカルユーザーアカウントのリモートネットワークアクセスをブロックする

多くの理由から、ローカルアカウント(ローカル管理者を含む)を使用してActiveDirectory環境のネットワーク経由で別のコンピューターにアクセスすることはお勧めしません。多くのコンピューターで同じローカル管理者のユーザー名とパスワードが使用されることが多く、1台のコンピューターが危険にさらされると複数のデバイスが危険にさらされる可能性があります(ハッシュを渡す 攻撃の脅威)。さらに、ローカルアカウントを使用したネットワークリソースへのアクセスは、そのようなイベントがADドメインコントローラーに記録されないため、擬人化して一元的に監視することは困難です。

リスクを軽減するために、管理者はデフォルトのローカルWindows管理者アカウントの名前を変更できます。ドメイン内のすべてのコンピューターでローカル管理者パスワードを定期的に変更するには、MS LAPSツール(ローカル管理者パスワードソリューション)を使用できます。ただし、これらのソリューションでは、コンピューター上に複数のローカルアカウントが存在する可能性があるため、すべてのローカルユーザーアカウントのネットワークアクセスを制限する問題を解決することはできません。

ネットワークからこのコンピューターへのアクセスを拒否するを使用して、ローカルアカウントのネットワークアクセスを制限できます。 ポリシー。ただし、このポリシーでは、コンピューターへのネットワークアクセスを拒否する必要があるすべてのアカウントを明示的にリストする必要があります。

Windows8.1およびWindowsServer2012 R2では、新しいSIDを持つ2つの新しい既知のセキュリティグループが登場しました。 1つにはすべてのローカルユーザーが含まれ、もう1つにはすべてのローカル管理者が含まれます。

| S-1-5-113 | NTAUTHORITY\ローカルアカウント |

| S-1-5-114 | NTAUTHORITY\ローカルアカウントおよび管理者グループのメンバー |

これで、ローカルアカウントへのアクセスを制限するために、それらの共通のSIDを使用できます。

これらのグループは、ローカルアカウントでコンピューターにログオンするときに、ユーザーのアクセストークンに追加されます。

Windows 10 / Windows Server 2016で、ローカル管理者アカウントに2つの新しいセキュリティグループが割り当てられていることを確認するには(NT AUTHORITY\Local account (SID S-1-5-113) およびNT AUTHORITY\Local account and member of Administrators group (SID S-1-5-114) )、次のコマンドを実行します:

Whoami /all

次のPowerShellスクリプトを使用して、SIDによってこれらのセキュリティグループがWindowsデバイスに存在するかどうかを確認できます。

$objSID = New-Object System.Security.Principal.SecurityIdentifier ("S-1-5-113")

$objAccount = $objSID.Translate([System.Security.Principal.NTAccount])

$objAccount.Value

スクリプトがNTAuthority \ Local accountを返す場合 、このローカルグループ(S-1-5-113 SID)がコンピュータに存在します。

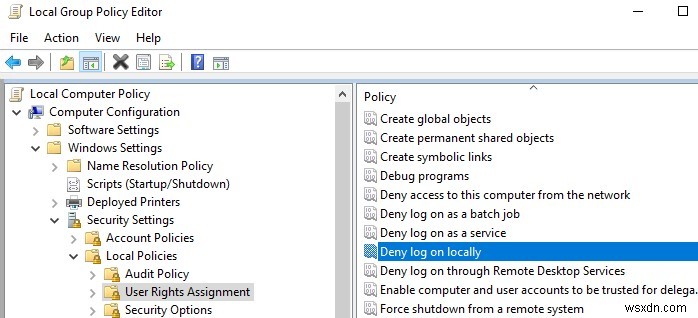

トークンにこれらのSIDを含むローカルユーザーアカウントでのリモートネットワークアクセスをブロックするには、GPOセクションの[コンピューターの構成]->[Windowsの設定]->[セキュリティの設定]->[ローカルポリシー]->[ユーザー権利の割り当て]の設定を使用できます。 。

ローカルユーザーと管理者のリモートデスクトップ(RDP)アクセスを拒否する

リモートデスクトップサービスを介したログオンを拒否する ポリシーを使用すると、リモートデスクトップを介してリモートでコンピューターにログオンすることを明示的に拒否されているユーザーとグループを指定できます。ローカルアカウントとドメインアカウントのコンピューターへのRDPアクセスを拒否できます。

デフォルトでは、WindowsでのRDPアクセスは管理者に許可されています およびローカルのリモートデスクトップユーザーのメンバー グループ。ローカルユーザー(ローカル管理者を含む)のみにRDP接続を制限する場合は、ローカルGPOエディターgpedit.mscを開きます(これらの設定をActive Directoryドメイン内のコンピューターに適用する場合は、ドメイングループポリシーエディター–gpmcを使用します。 msc)。 GPOセクションのユーザー権利の割り当てに移動します リモートデスクトップサービスを介したログオンの拒否を編集します ポリシー。

組み込みのローカルセキュリティグループ「ローカルアカウントとAdministratorsグループのメンバー」と「ローカルアカウント」をポリシーに追加します。次のコマンドを使用して、ローカルグループポリシー設定を更新します:gpupdate /force 。

これで、RDPを介してローカルユーザーでコンピューターに接続しようとすると、エラーが表示されます。

To sign in remotely, you need the right to sign in through Remote Desktop Services. By default, members of the Remote Desktop Users group have this right. If the group you’re in doesn’t have this right, or if the right has been removed from the Remote Desktop Users group, you need to be granted this right manually.

ネットワークからコンピュータへのアクセスを拒否する

ネットワークからこのコンピューターへのアクセスを拒否するを使用して、ローカル資格情報の下でコンピューターへのネットワークアクセスを拒否できます。 ポリシー。

ローカルグループ「ローカルアカウント」を追加します および「ローカルアカウントおよび管理者グループのメンバー」 ネットワークからこのコンピュータへのアクセスを拒否する ポリシー。また、匿名アクセスおよびゲストアカウントでのアクセスは常に拒否する必要があります。

ドメイン環境の場合は、ネットワークからこのコンピューターへのアクセスを拒否するを使用することをお勧めします。 ドメイン管理者のアカウントでワークステーションとドメインメンバーサーバーへのアクセスを完全にブロックするポリシー およびエンタープライズ管理者 セキュリティグループ。これらのアカウントは、ドメインコントローラーにアクセスするためにのみ使用する必要があります。これにより、管理(特権)アカウントのハッシュと特権の昇格をキャプチャするリスクが軽減されます。

ポリシーを適用すると、ローカルのWindowsアカウントでネットワーク経由でこのコンピューターにリモート接続できなくなります。共有ネットワークフォルダに接続しようとしたり、このコンピュータからローカルアカウントでネットワークドライブをマップしようとすると、エラーが表示されます。

Microsoft Windows Network: Logon failure: the user has not been granted the requested logon type at this computers.

ローカル管理者アカウント(。\ administrator )でリモートデスクトップ接続を確立しようとした場合 )、エラーメッセージが表示されます。

The system administrator has restricted the types of logon (network or interactive) that you may use. For assistance, contact your system administrator or technical support.

ユーザーがWindows10にローカルでサインインすることを拒否する

ローカルでのログオンを拒否を使用する ポリシーでは、ローカルWindowsアカウントでコンピューター/サーバーへの対話型ログインを制限することもできます。 GPOのユーザー権利の割り当てに移動します セクションで、ローカルでのログオンを拒否を編集します ポリシー。必要なローカルセキュリティグループを追加します。

グループポリシー設定を拒否する場合は特に注意してください。正しく構成されていないと、コンピューターにアクセスできなくなる可能性があります。最後の手段として、このようにローカルGPO設定をリセットできます。

これで、ユーザーまたは管理者がローカルアカウントでコンピューターにログオンしようとすると、メッセージが表示されます。

The sign-in method you are trying to use isn’t allowed. For more info, contact your network administrator.

したがって、ローカルWindowsアカウントでのコンピューターおよびドメインメンバーサーバーへのネットワークアクセスを拒否し、企業環境のセキュリティを強化できます。

-

Windows 10 でプログラムのインターネット アクセスをブロックする

システム上のほとんどのソフトウェア プログラムは、時々更新する必要があります。これにはインターネット接続が必要です。ただし、現在のバージョンに満足しており、理想的には更新したくない場合があります。 Windows 10 は、この問題に対する解決策を提供します。 この記事では、この問題を解決する簡単な解決策をいくつか見ていきます。 必読:Windows PC に最適な PC クリーナー ツール ソフトウェアのインターネット アクセスをブロックする手順 ファイアウォール ルールを作成することで、プログラムがインターネットにアクセスするのを簡単に制限できます。 [スタート] アイコンをクリ

-

Windows 10 でユーザー アカウントを切り替える方法

今日のデジタル主導の世界では、テクノロジーの使用は非常に魅力的になっています。仕事でも、娯楽でも、日常業務の遂行でも、私たちは常にガジェットやデバイスにくぎ付けになっています。 PC を共有する場合、Windows 10 ではこのプロセスが非常に簡単になります。同じデバイスで複数のアカウントを作成できます。複数のユーザー アカウントを作成すると、同僚、両親、兄弟、詮索好きな隣人など、他のユーザーと簡単にデバイスを共有できます。ユーザーごとに個別のアカウントを作成すると、各個人がそれぞれのストレージ、デスクトップ、アプリ、およびその他の設定を使用できます。 ほとんどの職場で、1 つのデバイス