Elementor および Beaver Builder の Ultimate アドオンの脆弱性 – 更新が必要

WordPress の人気プラグイン「Ultimate Addons for Elementor」および「Ultimate Addons for Beaver Builder」に重大な脆弱性が発見されました。 Brainstorm Force チームによって開発された Ultimate Addons プラグインを使用すると、WordPress サイトの所有者は、Elementor や Beaver Builder などの一般的なページ ビルダーに追加のウィジェット/機能を使用できます。

Ultimate Addons は、脆弱性のパッチに関する Web サイトでアドバイザリをリリースし、ユーザーにプラグインを更新するよう求めました。この問題をさらに明らかにするために、ハッキングを可能にした脆弱性の詳細を掘り下げました。

ブレインストーム フォース チームは、脆弱性に 7 時間以内にパッチを適用する機敏さを称賛されるべきです!

パッチが適用されたバージョンは次のとおりです:

- Elementor の Ultimate アドオン用の 1.20.1

- Beaver ビルダーの究極のアドオン用の 1.24.1

上記よりも古いバージョンのプラグインがインストールされている場合は、すぐにプラグインを更新してください。

Ultimate Addons プラグインは、何千ものサイトに積極的にインストールされています。さらに、脆弱性の性質上、ハッカーはユーザーの電子メール ID にアクセスできる場合、プラグインがインストールされている任意の WordPress サイトに絶対にアクセスできます。

すぐに更新してください。

顕微鏡下での脆弱性

「ログイン フォーム」ウィジェットの Google および Facebook のログイン機能には、壊れた認証とセッション管理の脆弱性が含まれていました。この脆弱性により、ハッカーは、ユーザーの電子メール アドレスを知っている場合、ユーザーの WordPress 管理領域にパスワードなしでログインできます。この方法を使用すると、WordPress の管理者のアカウントにログインすることもできます。

他の情報収集技術を利用することで、管理者の電子メール アドレスを突き止め、この脆弱性を悪用することができます。

関連ガイド – WordPress ハックの除去

管理者アクセスが取得されると、ハッカーはさまざまな方法で Web サイトをさらに悪用する権限と制御を受け取ります。改ざん、リダイレクト、スパム、データ盗難 (個人情報の盗難 + 金融データの盗難)、悪意のあるポップアップ、データベースへのアクセスなどは依然として最も厄介なものです。

ハッキングの技術的詳細

Google および Facebook ログイン モジュールの検証が弱いため、ハッカーは Ultimate Addons プラグインで使用される wp-admin AJAX 関数を悪用できます。

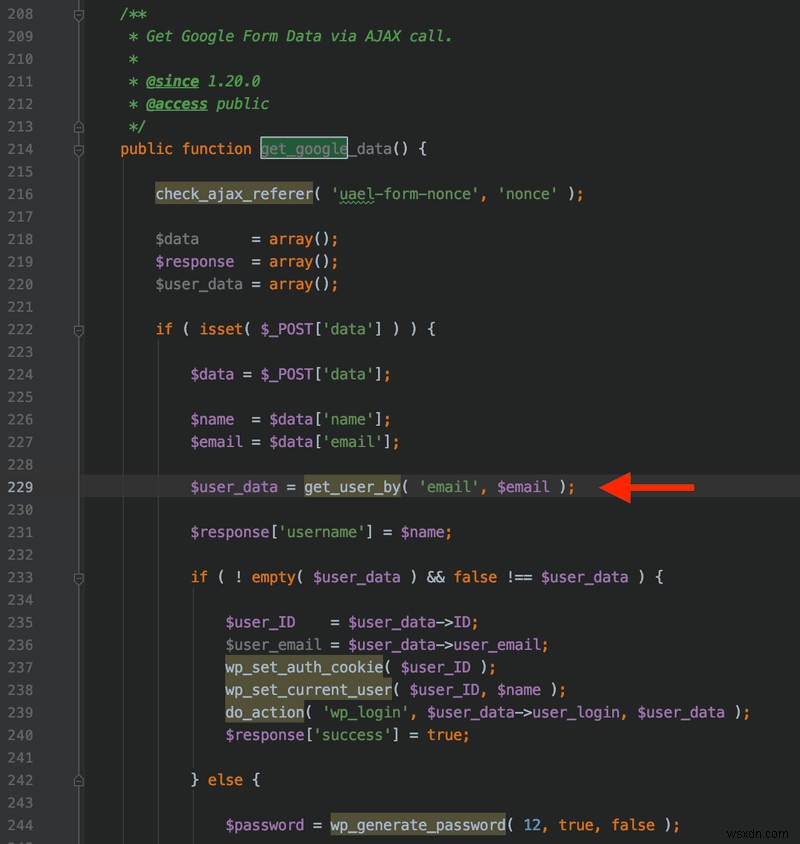

ソーシャル ログイン モジュールを使用しているサイトの場合、攻撃者は、Google/Facebook 経由でのログインの承認に成功した後、AJAX 関数への応答として送信される電子メール ID を改ざん/変更できます。プラグインはユーザーの電子メール ID を取得し、Google/Facebook から送信されたデータの信頼性を検証せずにログインを実行します。このコードは、WordPress によって設定された nonce トークン (CSRF トークンと同様) をチェックすることによって AJAX 呼び出しを検証しますが、残念ながら、Google と Facebook API が同じメール ID を返したかどうかを判断するには不十分です。

以下のスクリーンショットでわかるように、POST データは検証なしでユーザーのログインに直接使用されます。 Google と Facebook の OAuth によって提供されるデータの信頼性を、それらのサービスに対して検証 API 呼び出しを行うことによって検証することをお勧めします。

詳細:https://developers.google.com/identity/sign-in/web/backend-auth

ハッキングされていますか?すぐに助けを得る

すでにハッキングされている場合は、Astra による即時のマルウェア クリーンアップでサイトをすばやく復元できます。すでに Astra をご利用の場合は、当社の仮想パッチ技術により、このような脆弱性から保護されます。

ハッキングされたことを確認するにはどうすればよいですか?

次のいずれかが表示された場合、ハッキングされていることがわかります:

- WordPress 管理エリアで作成された新しい管理者ユーザー

- あなたのウェブサイトは悪意のあるサイトにリダイレクトされています

- サーバーから送信されるスパム/フィッシング メール

- 訪問者があなたのウェブサイトを開いたときの悪意のあるポップアップ

- ウェブサイトの訪問者には、Google から赤い警告ページが表示されます

上記に記載されていない症状に気付いた場合は、ハッキングの兆候の完全なリストを参照してください。

何ができる?

あなたが WordPress Web サイトの定期的な管理者であり、ハッキングを修正して再発を防止したい場合は、次のことを行う必要があります。

<オール>Related :The Complete WordPress Malware Removal Guide

The Correct Way to Update

How to update the Ultimate Addons for Elementor?

To update the Ultimate Addons for Elementor (or UAE as they say it), follow these steps:

<オール>And, you are all set.

How to update the Ultimate Addons for Beaver Builder?

To update the Ultimate Addons for Beaver Builder (or UABB as they say it), follow these steps:

<オール>And, you are all set.

Secure your website with Astra

ふぅ! You are not hacked. But don’t leave your website security to luck. Not securing your website is only going to cost you in the long run. Don’t be at the mercy of the hackers, hold the reins to your website’s wellbeing.

Opt for a trusted security solution and leverage due security &protection on your website.

何か質問がある? Comment below or get in touch with a security expert, we’ll be happy to help 🙂

-

WPForms Plugin 1.5.9 に XSS の脆弱性が見つかりました - すぐに更新してください

WPForms プラグイン バージョン 1.5.8.2 以下は、プラグインを監査しているときに、認証済みの保存された XSS に対して脆弱であることがわかりました。データのサニタイズが改善された WPForms バージョン 1.5.9 が 2020 年 3 月 5 日にリリースされました。 CVE ID: CVE-2020-10385 まとめ WPForms は、300 万以上のアクティブ インストールを持つ人気のある WordPress フォーム プラグインです。認証されたクロスサイト スクリプティング (XSS) の脆弱性に対して脆弱であることが判明しました。 XSS は、被害者のセ

-

攻撃を受けている Elementor の Elementor Pro および Ultimate アドオン:迅速に更新

Elementor Pro と Ultimate Add-ons for Elementor の 2 つの一般的な WordPress プラグインを標的とする大規模な攻撃キャンペーンが特定されました。これらのプラグインがインストールされている 100 万を超える WordPress Web サイトが、ホットなターゲットです。ゼロデイ エクスプロイトが最初に明るみに出て以来、Elementor および Elementor 用の Ultimate Addons のプラグイン開発者は急いで脆弱性にパッチを当てました。両方のプラグインは、次の更新バージョンでパッチを受け取りました: Elemento