Hostgator アカウントの一時停止 – Hostgator マルウェア スキャナと削除

Hostgator は、主要な Web ホスティング プラットフォームの 1 つです。 Hostgator は顧客に対して 99.9% のアップタイムを主張していますが、特定の Web サイトをダウンさせることもあります。最近 Hostgator アカウントが停止された場合、その理由と今何をすべきか疑問に思うかもしれません。この投稿に答えがあります。

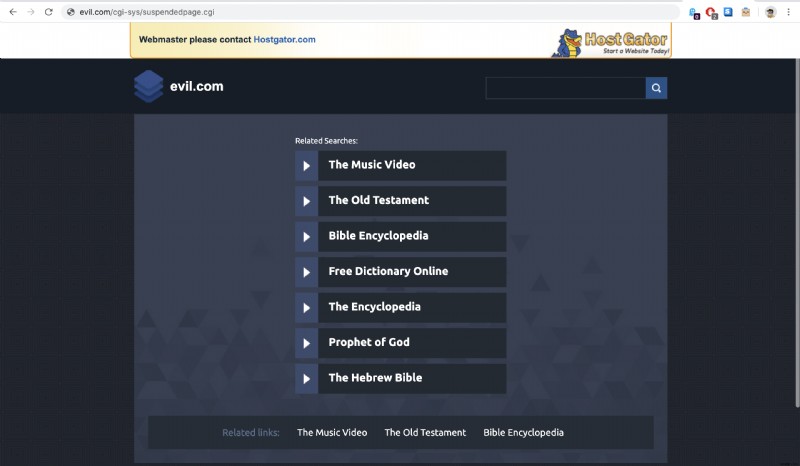

問題の分析を開始する前に、HostGator アカウント停止メッセージは次のようになります。

HostGator アカウント停止メッセージの背後には、さまざまな理由が考えられます。支払いの失敗、サーバーの過負荷、マルウェア、フィッシング コンテンツ、マルバートなど。ウェブサイトの一時停止を解除するには、まず問題を特定してから解決する必要があります。ウェブサイトでマルウェア攻撃、マルバート、フィッシング、スパム コンテンツが発生した場合、Hostgator マルウェアの除去 が必要になります。

これについては記事の後半で詳しく説明しますが、時間がない場合は、次のインフォグラフィックで Hostgator マルウェアの除去プロセスについて大まかに説明します。

Hostgator マルウェアの除去:マルウェア感染の症状

- 受信トレイに「Hostgator アカウントが停止されました」というメッセージがあります。

- Hostgator アカウントにログインすると、「このアカウントは停止されました」などのメッセージが表示されます。

- Hostgator アカウントが不明な IP からログインしました。

- Hostgator でホストされているサイトのインデックス ページが改ざんされています。

- Hostgator サイトに不明なページとファイルが表示されます。

- サイト ログには、Hostgator サイトでの SQL インジェクションまたは XSS の試行が示されます。

- Hostgator サイトの一部のファイルに、リダイレクトを引き起こす怪しいコードが挿入されています。

- あなたの Hostgator サイトは検索エンジンによってブラックリストに登録されています。

- Hostgator サイトのデータベースで、データベース テーブルに新しい管理者または疑わしいコードが表示されました。

- Hostgator サイトが遅くなり、応答しなくなり、悪意のある広告が表示されます。

- 意味不明なコンテンツまたはスパム リンクが Hostgator サイトに表示される。

Hostgator マルウェアの除去:マルウェア感染の原因

Hostgator SQL インジェクション

SQLi は、Web サイトのファイルのバグのあるコードが原因で発生する最も一般的な脆弱性の 1 つです。この攻撃は、Hostgator サイトのデータベースに影響を与えます。 Linux ホスティングを使用している場合は MySql がターゲットになる可能性が高く、Windows ホスティングの場合は MS SQL がターゲットになる可能性があります。ただし、Windows ホスティング プラン +-* を使用しているユーザーは、Hostgator で MySql を使用することもできます。そのため、SQL の悪用に成功すると、攻撃者は次のことが可能になります:

- MySql/MS SQL データベースのコンテンツを編集します。

- テーブルまたは MySql/MS SQL データベース全体を削除します。

- 場合によっては、攻撃者は xp_cmdshell を悪用することもできます SQLi 経由でサーバー上でコマンドを実行する手順

このリバース シェルを使用して、攻撃者はサイトに感染する可能性があります。その場合、包括的な Hostgator マルウェアの除去が必要になります。

Hostgator クロスサイト スクリプティング

XSS の脆弱性は、Hostgator サイトの Web ページで入力サニタイズが行われていないために発生します。攻撃者は、この XSS 脆弱性を利用して、サイトの Web ページに Javascript または HTML を挿入することができます。これをうまく利用すると、攻撃者は次のことができます。ただし、Windows ホスティング プランを利用しているユーザーは、Hostgator で MySql を使用することもできます。そのため、SQL の悪用に成功すると、攻撃者は次のことが可能になります:

- 反映された XSS を使用して、ユーザーをだましてリンクをクリックさせ、密かにマルウェアをインストールさせる。

- 認証のために Cookie を盗む

- フィッシング フォームを作成して資格情報を盗む

- 場合によっては CSRF 攻撃を実行します。

Hostgator のリモート コード実行

RCE の脆弱性により、攻撃者は Hostgator サーバーで任意のコードを実行できる可能性があります。この脆弱性は、サニタイズされていないユーザー入力を可能にするバグのあるコーディングによっても引き起こされます。これを悪用して、攻撃者は eval() のような危険な関数を実行できます Hostgator サイトで。さらに、RCE を使用してマルウェアをサイレント インストールすることもできます。 Hostgator のセキュリティ メカニズムがこれを検出し、マルウェア感染のためにサイトを一時停止する可能性があります。攻撃者がサイトを再感染させるために RCE を介してバックドアを組み込む場合、Hostgator マルウェアの除去はより困難になる可能性があります。

Hostgator によるソーシャル エンジニアリング攻撃

Hostgator の従業員であると主張し、アカウントの詳細を尋ねる人から電子メールまたは電話を受け取りましたか?このような詐欺が横行しています。ハッカーは、多くの場合、あなたの詳細を直接提供したり、トロイの木馬をインストールしたりするようにあなたを誘い込もうとします。さらに、攻撃者は、ドライブバイ ダウンロードと呼ばれる、知らないうちにバックグラウンドでマルウェアをインストールするリンクをクリックするようにユーザーをだますことができます。

ゼロデイ脆弱性

Hostgator でサイトをホストしているときに、WordPress、Apache などの特定のソフトウェアを使用する場合があります。攻撃者は、パッチがリリースされる前に、人気のあるソフトウェアの欠陥を発見することがあります。これらの脆弱性は、ゼロデイ脆弱性として知られています。これがサイトでマルウェア感染を引き起こしている場合、Hostgator マルウェアの除去が困難になる可能性があります。したがって、このような目に見えない欠陥に対する最善の保護は、ファイアウォールまたはセキュリティ ソリューションです。

Hostgator サーバーの構成ミス

1.ポートを開く

Hostgator サイトの特定のポートで実行されている一部のサービスが脆弱である可能性は十分にあります。 Hostgator の共有サーバーを使用している場合、Hostgator ファイアウォールがセキュリティ上の理由からほとんどのポートをブロックするため、心配する必要はありません。ただし、Hostgator の VPS サーバーを使用している間は、そのような制限はありません。あなたはその Web スペースの最終的な所有者です。そのため、サーバーの構成中に一部のポートが開いたままになる可能性があり、問題が発生する可能性があります。攻撃者はこれらの開いているポートを使用して、サイトにマルウェアをインストールできます。

2.弱いファイル権限

あなたのファイルは、Hostgator でのサイトの操作にとって非常に重要です。したがって、権限が適切に設定されていない場合、攻撃者はそれらの権限を使用して、.htaccess などの機密ファイルにアクセスできます。その後、攻撃者はこれらのファイルを変更して、Hostgator サイトにマルウェアを挿入できます。

3.平文のパスワードとその他の機密情報

サーバーには、robots.txt などのファイルに隠された機密情報が含まれている場合があります。一部のサービスでは、ハードコードされたデフォルトのパスワードが使用されている場合があります。さらに、クリアテキストのパスワードはサーバー上の次のファイルに隠されている場合があります:

- Apache Tomcat などのソフトウェアのライセンス ファイルとその他のファイル

- データベース接続用の文字列ファイル

- サーバーにログインするためのスクリプト

これとは別に、ディレクトリのインデックス作成が有効になっている場合、攻撃者はこれらすべての機密ファイルを簡単に閲覧できます。これにより、攻撃者はすべての Web ページのソース コードを確認し、脆弱性をスキャンすることができます。このすべての情報を使用して、Hostgator サイトに侵入し、バックドアをインストールできます。このバックドアは、Hostgator マルウェアを削除した後でもサイトを再感染させる可能性があります。

Hostgator マルウェアの除去:クリーンアップ

マルウェア感染後に行う最善の方法は、Hostgator ファイルをバックアップから復元することです。ただし、持っていない場合は、Hostgator が一定の金額を提供してくれます。それ以外の場合は、ファイル システムを調べて Hostgator マルウェアの除去プロセスを開始できます。 index.php などの機密ファイルのソース コードを確認する 、.htaccess 、php.ini など。このようなすべてのファイルで、予期しない動作をしているコード、base64 形式でエンコードされたコード、および FOPO 難読化されたコードを探します。不明な点がある場合は、コードのその部分を削除するのではなく、コメントアウトしてください。別の方法として、base64 エンコーディングを含むすべてのファイルを、SSH で次のコマンドを使用して一度に検出することもできます:

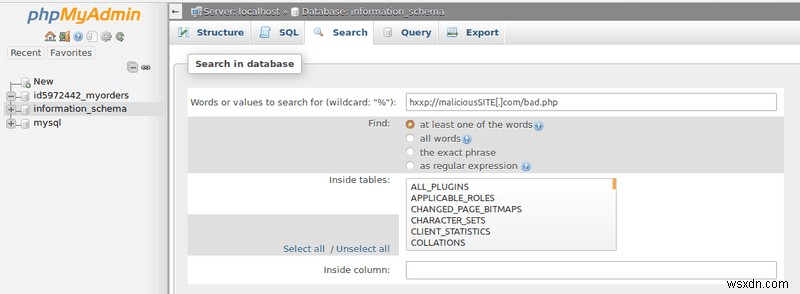

探す 。 -name “*.php” -exec grep “base64″‘{}’; -print &> code.txt

このコマンドが実行されると、そのようなコードはすべて code.txt ファイルに出力されます。ここからは、オンライン サービスを使用してこれをデコードします。 FOPO コードに関する限り、平均的なユーザーには簡単に検出できないため、専門家に相談してください。 Hostgator は、phpMyAdmin として知られる優れたツールを提供します。このツールは、Hostgator マルウェアの除去にも役立ちます。このツールを使用して、データベースまたはサーバー ファイル内のマルウェアを検索します。

Hostgator マルウェアの除去:安全な方法

- Hostgator サイトからすべてのライセンス ファイルと古いソフトウェアのインストールを削除します。

- Hostgator の MS Server プランを使用している場合は、ブルート フォース攻撃を防ぐためにアカウント ロックアウトのしきい値を設定してください。

- ハードコードされたデフォルトのパスワードをすべて削除し、ランダムで安全なパスワードに置き換えます。

- 使用している基盤となるソフトウェアをすべて更新してください。

- Hostgator VPS の使用中は、開いているポートがないことを確認してください。

- 次のコードを .htaccess に追加して、ディレクトリのインデックス作成を無効にします file:オプション - インデックス

- SQL、XSS などの攻撃を回避するため、安全なコーディング手法を使用してウェブページが構築されていることを確認してください。

- cPanel を使用して、Hostgator サイトの 2 要素認証を有効にします。

- Hostgator またはその他の認証機関から証明書を購入して、サイトに SSL を使用します。

- Hostgator サイトのバックアップを定期的に取ってください。

これらすべてが完了し、Hostgator マルウェアの除去が完了したら、忘れずに Hostgator に連絡してサイトを復元してもらってください。

ホストゲーター スキャナー

Hostgator がマルウェアのためにアカウントを停止した後、ルート分析を依頼できます。また、サイトがハッキングされた理由が判明した場合は、有料でそれを明らかにすることができます.これにより、理由を知ることができ、Hostgator マルウェアの除去をすぐに開始できます。

Astra は、堅牢な Hostgator マルウェア スキャナーを 24 ドルという低価格で提供しています。 Astra はスキャンするだけでなく、ファイアウォールを積極的に使用して Hostgator サイトを保護します。これはすぐに使用できるソリューションであり、使いやすく、時間とリソースを大幅に節約できます。

.

-

Astra Security による WordPress ハック &マルウェア除去サービス

WordPress のおかげで、Web 上のコンテンツの管理は数秒で完了します。効率性と手頃な価格により、WordPress は最も有利な CMS に選ばれました。それでも、ハッキングされた WordPress サイトは一定の現象になっています。実際、WordPress は広く標的にされている CMS の 1 つであり、ハッカーのお気に入りです。毎年、何千人ものユーザーが WordPress サイトのハッキングに苦しんでいます。これにより、WordPress マルウェア除去サービスが必要になります。 さらに、WordPress の一部のハッキングは残忍で、確立された名前でさえ台無しにします。

-

[修正] WordPress rms-script リモート アクセス マルウェア

最近、一部の WordPress Web サイトに、外部サイトへのリモート アクセスを許可するリモート アクセス マルウェアが含まれていることが判明しました。このマルウェアの場所は、wp-content/mu-plugins フォルダー内のランダムな PHP ファイルであることが後で判明しました。一般的な無料の WordPress セキュリティ プラグインを使用して Web サイトをスキャンしても、異常は検出されませんでした。このマルウェアの詳細と修正方法については、以下をお読みください。 rms-script マルウェアの機能 最初は、WordPress サイトに奇妙なエラーが表示され