偽のITサポート詐欺に堕ちた後はどうすればよいですか?

このシナリオを想像してみてください。過去数か月間、コンピューターの動作が遅くなっています。それは正しくありえませんね?つまり、あなたは去年それを買っただけで、店の人はそれが本当に良いコンピュータだと言いました。彼はそれが将来にわたって利用できると言った。

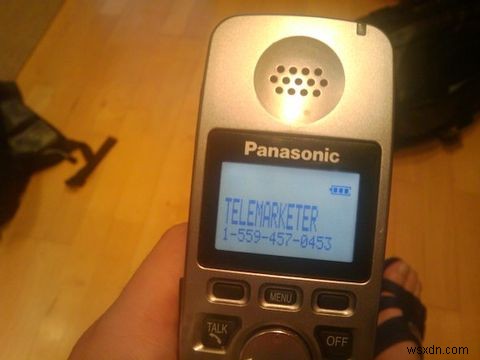

突然、固定電話が鳴ります。もう一方の端には、心地よく馴染みのあるインドのアクセントを持った礼儀正しい青年がいて、彼はマイクロソフトテクニカルサポートの出身だと言っています。彼はあなたのコンピュータに問題があると言います。本当に大きな問題です。彼はあなたのコンピュータがウイルスを持っていると言います。しかし、心配する必要はありません。彼は専門家であり、支援するためにここにいます。

彼はあなたにTeamViewerと呼ばれるものをインストールするように頼みます、そしてすぐにあなたがそれに触れることさえせずにあなたのマウスがあなたのスクリーンを横切って飛んでいます。彼が「イベントビューア」と呼ばれるものを開いているのを見ると、それぞれが最も明るい赤で色付けされた恐ろしいメッセージの束を見ることができます。それぞれがカテゴリ「エラー」で識別できます。これらはあなたのコンピュータ上のウイルスによって引き起こされている、と素敵な若い男は言いました。

彼はあなたのためにそれを修正することができます。彼に必要なのはあなたのクレジットカード番号だけで、彼は有料であなたのシステムを片付けて元の状態に戻すことができると約束します。あなたは同意し、€200がMasterCardから引き落とされます。反対側の若い男性は、さらに10分間電話に出て、聞いたことのないプログラムをインストールします。彼はあなたがどんな素晴らしい決断をしたか、そして今ではすべてがうまくいくかをあなたに話します。それから彼はあなたに楽しい一日を願って去ります。

これは、インターネットブラウジングとワードプロセッシング用のコンピューターを所有しているユーザーの大多数を標的とした、近年最も効果的な電話ベースの詐欺の1つです。それは主にインド亜大陸のコールセンターから運営されており、犠牲者はニュージーランド、オーストラリア、英国、カナダ、米国など遠く離れた場所で見つけることができます。ティムは、あなたがコールドコールのコンピューター技術者を決して信用しない理由を私たちに警告しました。また、偽のテクニカルサポート詐欺師があなたに連絡する別の方法を見つける可能性があることに注意してください。

これらの通話の録音は、自分が何をしているのかを知っているように聞こえる、権威のある礼儀正しい人々の絵を描きます。彼らはあなたを「サー」と「マダム」と呼んでいます。それは正当性をもって滴り落ちる。それを念頭に置いて、なぜ人々が彼らに恋をするのか不思議ではありませんか?

この詐欺をさらに悲劇的なものにしているのは、電話をかける人々が、ほとんどの西側の管轄区域で犯罪行為と見なされる可能性のある何かに参加していることに気付いているかどうかが明らかでないことです。彼らは自分たちが人々を助けていると心から信じていますか?

詐欺師のためにそれを難しくする

予防は常に治療よりも優れており、そもそも詐欺に対抗するための措置を講じることは常に有用です。これらのどれも、お金からあなたを引き離すことを目的とした悪意のある電話に対する保証された特効薬ではありませんが、詐欺師の生活を困難にします。

まず、名前、住所、電話番号をわかりにくくすることを検討してください。これは、英国の公的(編集済みとも呼ばれる)選挙人名簿を含むサードパーティのディレクトリ、および電話帳から詳細を削除することで実行できます。

英国に住んでいる成人の場合、選挙人名簿に登録されていることはほぼ間違いありません。選挙人名簿には「フル」バージョンと編集済みバージョンがあることをご存知ですか?完全なものは、誰が投票する資格があるかを特定する目的で、およびExperianなどの企業がクレジットを申請している人々の身元を確認するために使用されます。このバージョンの選挙人名簿は、マーケティング目的で企業に販売されることはありません。

ただし、選挙人名簿の「編集済み」バージョンについては同じではありません。これは、誰にでも自由に販売されており、進取の気性のある詐欺師が標的とする人々のリストを入手するための優れた方法です。ただし、このリストから自分自身を削除するのは非常に簡単です。地元の選挙人名簿担当官(ELO)に書面で手紙を送り、編集された選挙人名簿から削除するよう丁寧に自問してください。また、Telephone Preference Service(TPS)のWebサイトにアクセスして、一方的なマーケティングコールをすべてオプトアウトすることをお勧めします。

電話帳から名前と住所を削除することも役立つ場合があります。米国では、ここに記載されている手順に従って、ホワイトページから自分自身を削除できます。 DoNotCallレジストリに参加することもできます。無料で、1分しかかかりません。

オーストラリアでは、DoNotCallレジストリに参加することをお勧めします。これは、オンライン、電話、または郵便で行うことができます。このWebページの指示に従ってください。さらに、電話プロバイダーに電話して「サイレント」番号として分類するように依頼することで、ホワイトページへの掲載をオプトアウトできます。これにより、ホワイトページのWebサイトおよび将来の印刷された電話帳から削除されます。残念ながら、一部の電話プロバイダーはこのサービスの料金を請求しています。

これらのアクションはいずれも、前述の電話詐欺の被害者にならないことを保証するものではありませんが、他の人があなたの電話番号にアクセスするのを困難にすることは確実です。また、オプトアウト後に一方的なマーケティングコールを受け取った場合は、当局に頼ることができます。

最後に、これらの電話の短所がどのように機能するかを読むことをお勧めします。 Troy Huntは、オーストラリアのセキュリティ研究者およびソフトウェア開発者であり、偽のITサポート詐欺の背後にある人々、動機、および方法を精力的に研究してきました。彼のブログは、それらを調査するための優れた出発点です。

残念ながら、一部の人々は、これらの電話に巻き込まれ、多くの場合数百ドルの巨額のお金をフォークしていることに気づきます。この時点で、ダメージコントロールについて考え始めます。

発信者にコンピューターへのアクセスを許可した場合、コンピューターが安全またはクリーンであると見なす必要はありません。彼は、任意の数のプログラムをインストールしたり、任意の数の設定を変更したり、ウイルスをインストールした可能性があります。要するに、あなたはもはやそれを信頼することはできません。したがって、すべてのファイルをバックアップして、オペレーティングシステムを再インストールすることをお勧めします。これは退屈で苛立たしいことですが、コンピュータが危険にさらされる前の状態に戻ることを保証します。

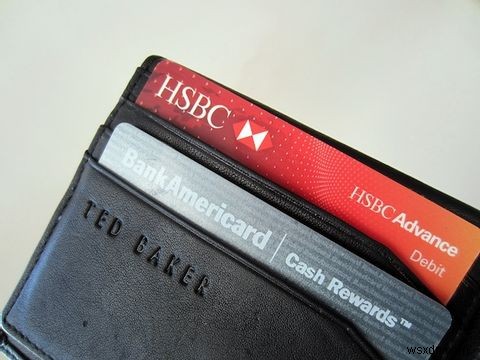

2番目に 、あなたはあなたのお金を取り戻すことに対処する必要があります。クレジットカードまたはデビットカードで支払いを行った場合は、発行銀行に連絡して状況を説明し、チャージバックをリクエストする必要があります。あなたの成功は、各国の消費者保護法の違いの結果としてあなたが住んでいる法域によって異なります。また、繰り返し購入しないように、現在のクレジットカードまたはデビットカードをキャンセルして、銀行に交換をリクエストすることを強くお勧めします。

また、信用報告書のコピーをリクエストすることを強くお勧めします。攻撃者があなたに連絡し、名前であなたを識別し、あなたのコンピュータにアクセスし、クレジットカードを提供されたことを考えると、あなたの身元を使用する人に目を光らせることは賢明であるとしか考えられません。クレジットを取得します。

米国では、連邦法により、消費者は12か月に1回無料で信用報告書にアクセスできます。 AnnualCreditReport.comは、米国の3つの主要な信用調査機関が共同で運営するWebサイトです。サインインすると、クレジットレポートのコピー(クレジットスコアなし)が表示され、IDが盗まれたかどうかを確認できます。

かつてオンライン詐欺師の犠牲になった人として、私はそれがどれほどひどいことかを直接知っています。あなたは信じられないほど愚かで怒っていると感じます。誰かがあなたに対して悪意を持って行動したとしても、それがどういうわけかあなたのせいであるかのように感じずにはいられません。まるで罪を犯しているように感じます。また、偽のITサポート詐欺の被害に遭った場合、そのように感じる可能性はかなり高いです。

しかし、すべきではありません。これらの詐欺が非常に効果的である理由は、技術者以外の聴衆に完全に説得力があるためです。反対側の人々は礼儀正しく、魅力的で自信を持っています。彼らは自分たちが何をしているのかを知っているように聞こえます。彼らは合法的に聞こえます。だまされたのはあなたのせいではなく、自分を責めるべきではありません。

偽のITサポート詐欺は、信頼性が低く、技術的に能力が低いことを食い物にする特に有害な詐欺です。それは数十万ドルを吸い込んでおり、その背後にいる人々にとっては儲かるお金のスピナーです。それでも、それは犠牲者にとって非常に現実的な個人的費用を伴う、不当な人々への卑劣な攻撃のままです。

あなたはそれに夢中になったことがありますか?持っている人を知っていますか?以下のコメントでそれについてすべて教えてください。

画像クレジット:Justin Brockie、Jon Philips、401k 2013、Jean-Etienne Minh-Duy Poirrier

-

改装されたMacを入手するときに探すべきもの

Apple Macintoshコンピュータは、あなたが見つけることができる最高のハードウェアのいくつかだと思います。それらは小さく、よくできており、ほとんどの同様に構成されたWindowsPCよりもはるかに長持ちします。私には、10歳を迎えるMacBookとMacBook Proを持っている家族がいますが、彼らは今でも非常にうまく機能しています。 高品質のノートブックまたはデスクトップコンピュータをお探しの場合は、Macが最適です。それらは長持ちし、しっかりと構築されており、利用可能なほぼすべてのデスクトップオペレーティングシステムを実行できます。残念ながら、これらは市場で最も高価なコンピュ

-

Magecart に攻撃されましたか?やるべきこと

電子商取引の使用が増えるにつれて、そのセキュリティに対する脅威は大きな懸念事項です。 Magento e コマースの場合、Magecart 攻撃による大きなリスクが 1 つあります。 Magecart は、かなり前から Magento の Web サイトを積極的にターゲットにしてきたカード スキマーのつながりです。 Magecart グループによってハッキングされた Web サイトには、顧客のクレジット カード情報をスキミングする悪意のある JS がチェックアウト ページに挿入されていることがよくあります。 Magecart カード スキマーによるハッキングの明らかな兆候の 1 つは、複数の顧